ShinyHunters cobró el rescate: Canvas pagó para evitar la filtración de datos robados

Además: el Gobierno da 180 días a organismos para mejorar sistemas, Foxconn confirma un ciberataque, Linux trabaja en un killswitch por Copy Fail y Xbow explota una vulnerabilidad en Exim.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

✈️ IMPORTANTE: La semana que viene estaré en Florida, Estados Unidos, por la primera edición de Ekoparty en Miami. Las próximas dos entregas, viernes y domingo, saldrán desde allá.

8~15

may

⚡TL;DR

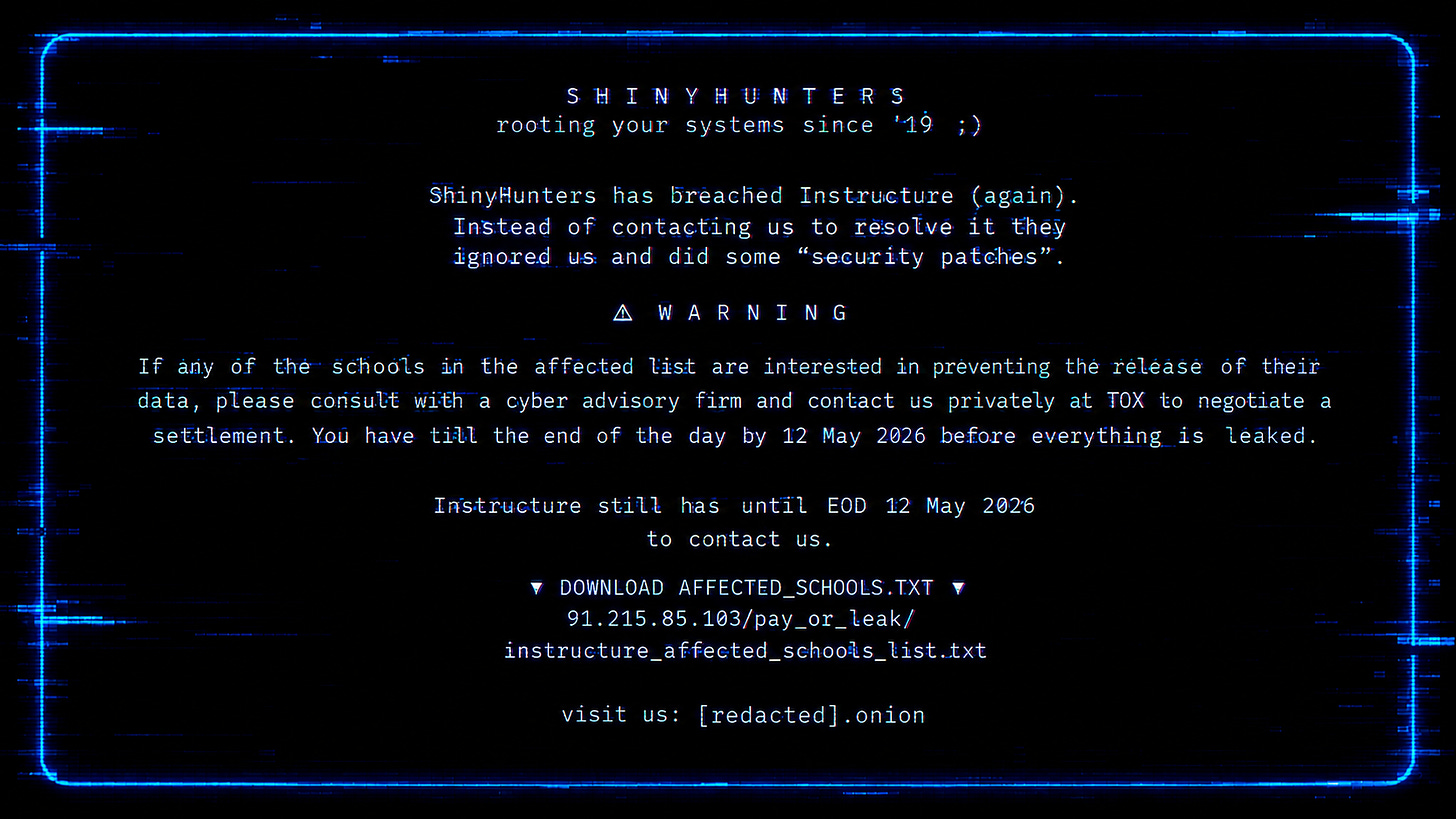

No es habitual leer que una empresa pagó un rescate en un caso de ransomware (con o sin cifrado de datos). Esta semana, distintas publicaciones reportaron que Instructure, empresa detrás de la plataforma educativa Canvas, “llegó a un acuerdo” con ShinyHunters: BBC incluso asegura que pagaron.

ShinyHunters es un grupo de atacantes que tiene una reputación enorme en el ecosistema cibercriminal. Llevó adelante, durante las últimas semanas, ataques de alto perfil que llamaron mucho la atención, Udemy, Vimeo, Rockstar Games, ADT, entre otros. Como habíamos dicho, se estaban poniendo un blanco sobre la espalda. El año pasado se habían fusionado en una supuesta trinidad del caos. Ahora, el FBI los sigue de cerca, uno de sus dominios fue dado de baja y el Gobierno de EE.UU. llamó a declarar a directivos de la empresa dueña de Canvas.

Hubo movimiento en América Latina. En Uruguay, ciberdelincuentes filtraron accesos a servidores de una empresa de Antel, principal telco e ISP del país. En Argentina, al poco tiempo de que apareciera un lote de datos del Estado a la venta, el área de sistemas de ANSES experimentó problemas. El Centro Nacional de Ciberseguridad lanzó su primera resolución (ver abajo) y a los dos días apareció a la venta una presunta base de datos del Ministerio de Salud en un foro cibercriminal. El researcher Moises Cerqueira publicó en detalle una campaña de un año y medio del troyano Agent Tesla (RAT) en Chile, robando credenciales.

En el mundo del research, Xbow encontró una vulnerabilidad explotable en Exim, popular servidor de correo usado en Linux. El caso es interesante porque la empresa es AI-driven, pero la investigación demuestra los límites del pentesting automatizado y dónde el humano es crucial a la hora de desarrollar un exploit.

Además, Google dice que frenó una explotación masiva de vulnerabilidades con IA, Foxconn confirmó un ciberataque y Linux trabaja en un killswitch a partir de los efectos de Copy Fail y Dirty Frag.

Y el corazón warez se sigue estrujando. La semana pasada, Daemon Tools distribuyó una versión infectada. Ahora, JDownloader fue hackeado y puso en circulación instaladores con malware.

La perlita de la semana: no paran de aparecer ataques de supply chain con paquetes npm (por ejemplo). Y este tuit me pareció muy representativo:

Para cerrar la intro, la semana que viene voy a cubrir la primera edición de Ekoparty Miami desde el lugar. La idea es relevar, más allá de las charlas, cómo es una conferencia argentina en suelo norteamericano.

El viernes voy a enviar un reportaje con los findings presentados y, probablemente, el domingo haga una entrega sobre el pulso de la conferencia.

En esta edición:

🔓 ShinyHunters cobró el rescate: Canvas pagó para recuperar los datos robados

🏛️ El Gobierno da 180 días a organismos estatales para preparar sus sistemas ante ciberataques

🤖 Google dice que frenó una explotación masiva de vulnerabilidades con IA

📬 Xbow encuentra una vulnerabilidad con exploit en Exim: dead.letter

🧯 Linux trabaja en un killswitch: efectos de Copy Fail y Dirty Frag

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #202

ShinyHunters cobró el rescate: Canvas pagó para recuperar los datos robados

Instructure, la empresa detrás de Canvas, confirmó que llegó a un acuerdo con ShinyHunters para evitar la publicación de datos robados tras un ataque que afectó a unas 9.000 instituciones educativas.

Qué pasó. La compañía dijo que el acuerdo incluyó la devolución de los datos, una “confirmación digital” de destrucción y el compromiso de que los clientes afectados no serán extorsionados.

Instructure no detalló los términos ni dijo de manera explícita que pagó un rescate, pero el caso tiene todos los rasgos de una negociación de extorsión: datos robados, amenaza de filtración y presión para pagar en bitcoin.

Operación atípica. Pagarle a grupos criminales va contra la recomendación de agencias de seguridad y fuerzas policiales en todo el mundo. Esto es porque es imposible tener garantías del borrado de la información.

En casos anteriores, como LockBit, las autoridades encontraron datos que seguían en manos de criminales incluso después de pagos de rescate.

El impacto. El ataque dio de baja el servicio de Canvas y afectó a universidades de Estados Unidos, Canadá, Australia y el Reino Unido. En algunos casos interrumpió exámenes online.

Una estudiante de meteorología de Mississippi State University contó a la BBC que acababa de terminar un ensayo de 2.900 palabras cuando apareció en pantalla una nota de rescate atribuida a ShinyHunters.

El dato. Los hackers amenazaban con publicar 3,5 terabytes de datos de estudiantes y universidades. Según Instructure, su prioridad fue proteger la información de alumnos y personal educativo, aunque la propia empresa admitió que “nunca hay certeza completa” cuando se negocia con ciberdelincuentes.

El Gobierno da 180 días a organismos estatales para preparar sus sistemas ante ciberataques

El Centro Nacional de Ciberseguridad, conducido por Ariel Waissbein, publicó su primera disposición y fijó la obligación de que los organismos del Sector Público Nacional que usen centros de datos o infraestructura tecnológica tengan planes de contingencia, recuperación ante desastres y centros de procesamiento alternativos.

El plazo para adecuarse es de 180 días.

Qué pasó. La Disposición 1/2026 aprueba un reglamento técnico con requisitos mínimos de continuidad operativa y resiliencia digital. La norma alcanza a los organismos incluidos en el artículo 8 de la Ley 24.156 y busca que los sistemas críticos del Estado puedan sostener o recuperar servicios ante ciberataques, fallas graves, desastres o incidentes informáticos.

El punto central. Cada organismo deberá presentar un informe de cumplimiento de su Plan de Recuperación ante Desastres. Tiene que incluir, cuando corresponda, la ubicación del centro alternativo, características técnicas, resultados de al menos una prueba inicial de conmutación al sitio de respaldo y los parámetros RTO/RPO: cuánto tarda un sistema en volver a estar operativo y desde qué punto puede recuperar la información.

Por qué importa. La medida marca el primer movimiento operativo fuerte del nuevo CNC como autoridad técnica en ciberseguridad del Estado. También obliga a pasar de lineamientos generales a planes escritos, infraestructura alternativa, pruebas reales y tiempos de recuperación definidos.

Google dice que frenó una explotación masiva de vulnerabilidades con IA

Google dice que frenó un intento de usar IA para preparar una operación masiva de explotación de vulnerabilidades. Según su Threat Intelligence Group (GTIG), un actor criminal habría usado un modelo de IA para encontrar y explotar una vulnerabilidad zero-day capaz de evadir la autenticación de dos factores.

Qué pasó. GTIG dijo que tiene “alta confianza” en haber registrado el uso de un modelo de IA para descubrir y explotar una falla desconocida por los desarrolladores. El objetivo era preparar una campaña de explotación masiva, aunque Google asegura que su detección proactiva pudo haber evitado que se usara.

Dato clave. Google no identificó al grupo detrás del intento y dijo que no cree que se haya usado Gemini, su propio modelo. El caso muestra otro salto en el uso ofensivo de IA, con herramientas disponibles para hackers que ayudan a encontrar fallas, construir exploits y automatizar partes de ataques que antes requerían más trabajo manual.

El contexto. Google mencionó herramientas como OpenClaw y señaló que grupos vinculados a China y Corea del Norte mostraron un interés fuerte en usar IA para descubrir vulnerabilidades.

El reporte aparece luego de que Anthropic retrasara el despliegue amplio de Mythos por riesgos de ciberseguridad y OpenAI lanzó GPT-5.5-Cyber en preview limitada para equipos defensivos evaluados.

Foxconn confirma un ciberataque en su división de EE.UU.

Foxconn confirmó un ciberataque contra operaciones en Estados Unidos después de que el grupo Nitrogen la publicara en su sitio de filtraciones.

Qué pasó. La empresa dijo que algunas fábricas sufrieron un incidente y que su equipo de ciberseguridad activó el mecanismo de respuesta. Según Foxconn, las plantas afectadas ya están retomando la producción normal.

El reclamo. El actor de amenazas, Nitrogen, asegura haber robado 8 TB de datos, con más de 11 millones de archivos.

El grupo dice que el paquete incluye instrucciones confidenciales, documentación interna de proyectos y planos técnicos vinculados a Intel, Apple, Google, Dell y Nvidia, entre otros clientes.

El límite. Foxconn confirmó el ataque, pero no validó el robo de esa información ni el impacto sobre datos de sus clientes. La compañía dijo que tomó medidas operativas para sostener la continuidad de producción y entrega.

Por qué importa. Foxconn es un proveedor crítico de hardware para algunas de las empresas tecnológicas más grandes del mundo. Un ataque sobre su infraestructura abre un riesgo de cadena de suministro: planos, procesos internos o documentación técnica pueden ser valiosos para extorsión, espionaje industrial o ataques posteriores.

El grupo. Nitrogen opera desde 2023 y está vinculado a familias derivadas del builder filtrado de Conti 2.

En febrero, Coveware advirtió que un error de programación en su decryptor para VMware ESXi puede impedir recuperar archivos aun pagando el rescate.

Xbow encuentra una vulnerabilidad con exploit en Exim: dead.letter

Xbow descubrió una vulnerabilidad crítica en Exim, el popular servidor de correo usado en Linux, que permite ejecución remota de código (RCE) sin autenticación, bautizada dead.letter.

La falla fue registrada como CVE-2026-45185 y tiene una severidad de 9.8. Afecta a Exim 4.97 en instalaciones de Ubuntu y Debian.

Qué pasó. El bug está en cómo Exim maneja conexiones TLS, el protocolo que cifra comunicaciones en internet, como HTTPS o correo seguro, y BDAT, una función del protocolo SMTP usada para enviar grandes bloques de datos de correo en partes.

Por qué importa. El bug casi no requiere configuración especial del servidor. El ataque se puede disparar de forma remota y sin credenciales, lo que la convierte en una de las vulnerabilidades más serias encontradas en Exim en los últimos años.

El experimento. Xbow usó la ventana de disclosure para probar algo más amplio: hasta dónde podían llegar humanos y sistemas autónomos en el desarrollo de exploits.

Según la publicación, un sistema basado en LLM logró construir exploits funcionales en escenarios controlados, primero sin ASLR (la protección que randomiza direcciones de memoria) ni PIE (una técnica que vuelve aleatoria la ubicación del binario en memoria), y luego con ASLR activado pero binario no PIE.

El límite. En el escenario más realista, contra una build de producción, el equipo humano logró avanzar hasta filtrar una dirección de stack, utilizando un infoleak (otro bug) que no compartieron. El sistema autónomo, en cambio, no llegó tan lejos. Explicaron Federico Kirschbaum y Andres Luksenberg, autores del artículo:

Sinceramente, no creo que los LLMs estén listos todavía para escribir exploits contra software del mundo real por sí solos. Después de esta experiencia, creo que pueden resolver desafíos tipo CTF, pero todavía no los veo llegando al nivel de objetivos reales de producción.

Conclusión. La conclusión del post es que los LLMs ya aceleran investigación de vulnerabilidades y ayudan a entender código y probar caminos, pero todavía necesitan criterio, debugging y validación humana para objetivos reales.

Linux trabaja en un killswitch: efectos de Copy Fail y Dirty Frag

Los maintainers del kernel de Linux evalúan crear un killswitch para desactivar funciones vulnerables antes de que haya parches disponibles.

Qué pasó. La propuesta fue presentada por Sasha Levin, co-maintainer del kernel estable de Linux e ingeniero de Nvidia. El killswitch permitiría deshabilitar en tiempo de ejecución funciones específicas del kernel cuando aparece una vulnerabilidad grave y todavía no hay una actualización lista.

Por qué importa. Copy Fail y Dirty Frag expusieron una ventana crítica: entre la divulgación pública de una falla y la llegada del kernel parcheado, las organizaciones quedaron vulnerables. En organizaciones grandes, compilar, distribuir y reiniciar puede llevar mucho tiempo.

Cómo funcionaría. Si empieza a circular exploit code contra una función concreta, Killswitch permitiría apagar esa parte del kernel para que las llamadas fallen antes de llegar al código vulnerable. No corrige la falla: bloquea el acceso hasta que el sistema pueda actualizarse.

Qué significa. La comunidad Linux está discutiendo una respuesta más flexible para vulnerabilidades explotables antes del parche.

El objetivo es acortar la ventana entre la divulgación pública y la mitigación real, un período que Copy Fail y Dirty Frag volvieron demasiado visible.

🔓 Breaches y hacks

Nvidia confirmó un data breach

Más detalles del breach de Forza Horizon: 155 GB de contenido filtrado online

OpenAI confirma un breach por supply chain de TanStack

🔒 Ransomware

Filtran la base de datos del grupo de ransomware The Gentlemen

Diversos reportes advierten sobre el paso a la violencia física en el mundo del ransomware

💣 Exploits y malware

Un actor identificado como Mr_Rot13 explota la vulnerabilidad de cPanel

Encuentran un zero day en BitLocker y hay PoC

Explotan un auth bypass en el plugin de estadísticas Burst de WordPress

🔍 Threat intel y vulnerabilidades

Explotan la app para tomar notas Obsidian

Mythos encuentra vulnerabilidades en curl

Reportes: Binance, Check Point Research, Google Cloud, Kaspersky

🛠️ Tools y updates

Google hace una alianza con Amnistía Internacional para detectar spyware

Firefox actualiza su política de updates a un modelo semanal

Broadcom lanza una actualización de VMware Fusion para parchear un bug de acceso root

📋 Privacidad y regulaciones

La Unión Europea prepara una prohibición de redes sociales para menores

Meta tuvo rédito económico por avisos fraudulentos, según un tribunal de California

Un reporte señala que Europa falla en controlar la vigilancia online

Este newsletter fue escrito por un humano. Se usó inteligencia artificial generativa para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.