Google Chrome descarga un modelo de IA de 4 GB sin pedir permiso, según una investigación

Además: Daemon Tools distribuyó una versión infectada, Microsoft Defender marcó certificados válidos como troyanos, dos nuevas víctimas de ShinyHunters y "Dirty Frag", otra vulnerabilidad en Linux.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

1~8

may

⚡TL;DR

Después de una entrega más técnica, toca hablar de algo un poco más masivo: Google Chrome está instalando un modelo de inteligencia artificial de 4 GB en muchos equipos sin pedir permiso.

Hay antecedentes de esto: Chrome ya instaló paquetes por acuerdos con otras compañías. Por ejemplo, en 2017 con Chrome Cleanup (una alianza con ESET), pero por lo general se comunican con transparencia. Esta vez, según dio a conocer Alexander Hanff (“That Privacy Guy”), se trata de un mini modelo de Gemini integrado en el browser para acelerar funciones. El problema es que todo ocurre en segundo plano y sin que el usuario se entere.

Pero no tan rápido: apareció, a última hora del jueves, una nueva vulnerabilidad crítica en el ecosistema Linux que permitiría obtener root en sistemas desde 2017: Dirty Frag. Parecida a Copy Fail, de la semana pasada. Y ya está haciendo mucho ruido en la carrera por parchear.

En otras noticias, Daemon Tools, la popular herramienta para montar discos (que más de un usuario habrá instalado en la época dorada del warez), sufrió un supply chain interesante esta semana. También hubo un problema de certificados DigiCert que Microsoft Defender marcó como troyanos.

Un caso más que destaqué es el de un estudiante que, en Taiwán, logró hackear por radio el sistema ferroviario y frenó cuatro formaciones de trenes, en lo que entra en la categoría de ataque cinético: un incidente digital o de radiofrecuencia que produce efectos físicos en el mundo real.

Además, ShinyHunters sumó dos víctimas más de peso: Instructure (Canvas) y Vimeo. Y hablando de este grupo de hackers, puedo entrar en las perlitas (esta vez encontré varias) porque luego de que hackearan a Rockstar Games, la acción de Take-Two, dueña de la empresa que hace GTA, subió. Y muchos lo atribuían a que en el leak se podían ver los detalles financieros, que incluían un revenue de 1,3 millones de dólares sólo por GTA Online.

En el mundo de la IA, ya se habla de podslop: 40% de los podcasts nuevos están hechos con IA.

Y ayer fue el día mundial de la contraseña: buen momento para recordar que 60% de los passwords hasheados con MD5 se pueden crackear en menos de una hora, además de que algunos navegadores como Edge guardan passwords en texto plano.

Felices 123456, contraseña usada al menos 21.627.656 veces según el último registro.

En esta edición:

🤖 Google Chrome instala un modelo de IA de 4 GB sin pedir permiso, según una investigación

🐧 Dirty Frag: otra falla crítica permite obtener root en Linux

💿 Daemon Tools distribuyó una versión con backdoor durante casi un mes

🪪 Microsoft Defender marcó certificados DigiCert como troyanos por error

🎯 Dos nuevas víctimas de ShinyHunters: Instructure (Canvas) y Vimeo

🚆 Un estudiante hackeó por radio el tren bala de Taiwán y frenó cuatro formaciones

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #201

Google Chrome instala un modelo de IA de 4 GB sin pedir permiso, según una investigación

Google Chrome descarga un modelo de IA de 4 GB sin pedir consentimiento explícito, según una investigación publicada por Alexander Hanff, conocido como “That Privacy Guy”.

Hanff es científico informático, sociólogo y abogado, con más de 30 años de experiencia en la intersección entre tecnología, privacidad y derecho.

Qué encontró. Chrome escribe en el perfil del usuario una carpeta llamada OptGuideOnDeviceModel con un archivo weights[.]bin de unos 4 GB.

Ese archivo correspondería a Gemini Nano, el modelo local de Google para funciones de IA en el navegador. El nombre técnico de la carpeta hace difícil entender qué ocupa ese espacio en disco.

Por qué importa. Hanff dice que el proceso ocurre sin un aviso claro, sin una casilla de aceptación visible y con redescarga automática si el usuario borra el archivo. Chrome estaría preinstalando una capacidad de IA aunque el usuario no haya pedido usarla.

La parte legal. El caso podría violar la directiva europea ePrivacy, principios del GDPR sobre transparencia y minimización, y obligaciones de privacidad por diseño.

El costo ambiental. Además, la investigación calcula el impacto climático de empujar un archivo de ese tamaño a escala masiva. En un escenario bajo, con 100 millones de dispositivos, estima 6.000 toneladas de CO2 equivalente solo por la entrega del modelo. En un escenario alto, con 1.000 millones de equipos, la cifra sube a 60.000 toneladas.

Qué pide. Hanff reclama que Google use un esquema de opt in: descargar el modelo sólo cuando el usuario active una función de IA, mostrar qué archivos se instalaron, permitir borrarlos de forma persistente y transparentar el costo ambiental agregado en sus reportes de sostenibilidad.

Dirty Frag: otra falla crítica permite obtener root en Linux

Dirty Frag, una nueva vulnerabilidad crítica en Linux, permitiría obtener root inmediato en sistemas afectados desde 2017. El caso llega cuando la comunidad todavía sigue de cerca Copy Fail, otra falla local de escalamiento de privilegios de la semana pasada con un mecanismo parecido.

Qué pasó. Según un reporte, Dirty Frag afecta a la mayoría de las instalaciones Linux modernas, incluidas versiones actuales de Ubuntu, Arch, RHEL, openSUSE, CentOS Stream, Fedora y AlmaLinux. También habría sido reproducida en WSL2.

Cualquier usuario local podría ejecutar un programa muy pequeño y conseguir privilegios de administrador.

Por qué importa. La falla todavía no tendría parches disponibles al momento de la publicación. El reporte afirma que se rompió el embargo por parte de un tercero, pese a que la vulnerabilidad había sido informada al equipo del kernel de Linux el 30 de abril. Eso dejó a administradores y distribuciones sin margen para preparar actualizaciones antes de que los detalles circularan.

El contexto. Dirty Frag se parece a Copy Fail porque aprovecha una operación de zero-copy vinculada al page cache, una zona de memoria usada para acelerar operaciones de archivos.

En este caso, el código vulnerable estaría en módulos relacionados con IPSec y RxRPC. La falla principal, “xfrm-ESP Page Cache Write”, habría sido introducida en un commit del kernel de 2017.

Mitigación. Hasta que haya parches, el reporte recomienda desactivar los módulos esp4, esp6 y rxrpc. Están vinculados a funciones de red e IPSec, por lo que en muchos servidores podrían no ser necesarios.

La excepción: equipos que funcionen como clientes o servidores IPSec, donde el cambio podría afectar servicios reales.

Daemon Tools distribuyó una versión con backdoor durante casi un mes

Daemon Tools, un programa muy usado para montar imágenes de disco, distribuyó instaladores con malware desde sus propios servidores durante casi un mes, en un ataque de cadena de suministro detectado por Kaspersky.

Qué pasó. Los instaladores afectados estaban firmados con el certificado digital oficial del desarrollador y se descargaban desde el sitio legítimo. Las versiones afectadas van de la 12.5.0.2421 a la 12.5.0.2434 y, por los detalles técnicos publicados, el impacto parece concentrado en Windows.

Por qué importa. El caso expone una de las formas más difíciles de defender en seguridad: el usuario instala una actualización oficial, firmada y distribuida por canales legítimos, pero el paquete ya viene manipulado.

Qué hacía. El primer payload recolectaba datos del equipo infectado: direcciones MAC, hostname, dominio DNS, procesos activos, software instalado y configuración regional. Esa información se enviaba a un servidor controlado por los atacantes y servía para perfilar qué tipo de sistema habían infectado.

Alcance. Kaspersky observó miles de máquinas afectadas en más de 100 países. Entre las organizaciones, alrededor del 10% pertenecía a empresas u organismos.

Update. Disc Soft Limited, la desarrolladora de DAEMON Tools Lite, confirmó que el software fue troyanizado en un ataque de cadena de suministro y publicó una nueva versión sin malware.

Microsoft Defender marcó certificados DigiCert como troyanos por error

Un atacante comprometió sistemas internos de DigiCert tras engañar a empleados de soporte para que ejecutaran archivos SCR, el formato usado por Windows para protectores de pantalla. Con ese acceso, robó 27 certificados de firma de código que luego fueron usados para firmar malware.

Por qué importa. DigiCert es una de las principales autoridades certificadoras del mundo. Emite certificados digitales para validar identidades, proteger conexiones web y firmar software. En este caso, el atacante apuntó a certificados EV Code Signing, que funcionan como una señal de confianza para Windows y otras plataformas.

Qué pasó. DigiCert dijo que el incidente empezó con ingeniería social contra dos empleados de soporte técnico. El atacante se hizo pasar por cliente y logró que ejecutaran un archivo SCR, un formato legítimo que también puede usarse para distribuir malware.

El impacto. El atacante accedió a tickets de soporte vinculados a certificados EV en aprobación y obtuvo códigos de inicialización. DigiCert revocó 60 órdenes procesadas durante la ventana de acceso y vinculó 27 certificados directamente con el atacante.

Esos certificados fueron usados para firmar cargas maliciosas de Zhong Stealer, un malware asociado al robo de criptomonedas.

Falso positivo. Microsoft Defender empezó a marcar certificados root legítimos de DigiCert como Trojan:Win32/Cerdigent[.]A!dha, lo que generó alertas falsas masivas y, en algunos casos, eliminó certificados del almacén de confianza de Windows.

Microsoft dijo a BleepingComputer que corrigió la detección y pidió actualizar Defender a la versión Security Intelligence 1.449.430.0 o posterior.

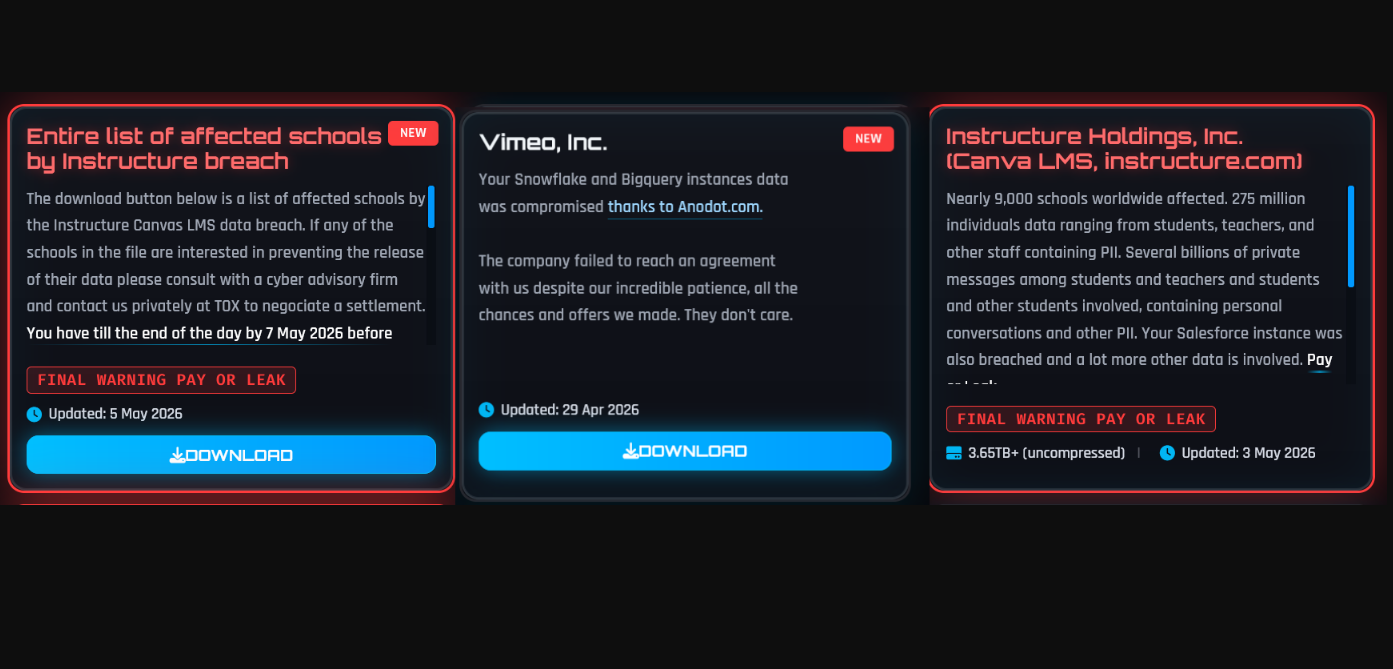

Dos nuevas víctimas de ShinyHunters: Instructure (Canvas) y Vimeo

ShinyHunters sumó dos nuevas víctimas a su cadena de extorsiones: la plataforma de video online Vimeo e Instructure, la empresa detrás de Canvas (sistema de gestión de aprendizaje [no confundir con Canva]).

En ambos casos (y como siempre hace), el grupo explotó accesos o integraciones de terceros para llegar a datos de usuarios y clientes.

Qué pasó. En Vimeo, la brecha expuso información de 119.200 usuarios, según datos analizados por Have I Been Pwned. El incidente había sido informado a fines de abril y estuvo vinculado al ataque contra Anodot, una plataforma de analítica en la nube que tenía integraciones con cuentas de Snowflake y BigQuery de sus clientes.

El otro caso. Instructure confirmó un nuevo incidente menos de un año después de haber sufrido otro ataque atribuido al mismo grupo. La empresa dijo que, hasta ahora, la información involucrada incluye nombres, emails, números de estudiante y mensajes entre usuarios de instituciones afectadas.

Afirmó que no encontró evidencia de exposición de contraseñas, fechas de nacimiento, documentos oficiales o datos financieros.

Riesgo. En Vimeo, el riesgo más inmediato es el phishing dirigido a usuarios cuyos nombres y emails quedaron expuestos.

En Instructure, el punto sensible es mayor: además de datos identificatorios, el grupo afirma haber accedido a mensajes privados dentro de entornos educativos.

Un estudiante hackeó por radio el tren bala de Taiwán y frenó cuatro formaciones

Un estudiante de 23 años fue detenido en Taiwán acusado de interferir por radio el sistema de comunicaciones TETRA del tren bala. Según medios locales, el ataque frenó cuatro formaciones durante 48 minutos el 5 de abril.

Qué pasó. El sospechoso, identificado como Lin, habría usado equipos SDR y radios portátiles para transmitir una falsa “alarma general” de alta prioridad. Esa señal activó el frenado de emergencia en la red THSR.

El método. Antes del incidente, Lin habría interceptado y decodificado parámetros TETRA con equipamiento comprado online. Luego los cargó en radios para hacerse pasar por balizas legítimas del sistema ferroviario.

Por qué importa. THSR es infraestructura crítica: conecta la costa oeste de Taiwán en una línea de 350 kilómetros, con trenes de hasta 300 km/h y más de 81 millones de pasajeros al año. El caso muestra cómo una falla en comunicaciones puede tener consecuencias físicas sobre servicios esenciales.

Efecto cinético. En ciberseguridad, puede leerse como un ataque con “efecto cinético” (kinetic): una acción digital o electrónica que impacta en el mundo real.

🔓 Breaches y hacks

Acceden a información interna de la empresa de seguridad Trellix

Ubuntu estuvo caído por un DDoS contra Canonical

Sentencian a dos norteamericanos por correr “laptop farms” para esquemas de IT norcoreanos

🔒 Ransomware

Asociación Mutual de Trabajadores Estatales (Argentina), anunciados por The Gentlemen

Un gigante del real estate, afectado por un ransomware

Una tool de ciberespionaje se disfraza de ransomware en Irán

💣 Exploits y malware

Google ofrece 1,5 millones por exploits de Android

Abusan Amazon SES para evadir detecciones

El grupo APT OceanLotus distribuye malware a través de paquetes PyPI

🔍 Threat intel y vulnerabilidades

Corea del Norte ya es responsable del 76% del robo de criptoactivos de 2026

Un troyano abusa la app de Microsoft Phone Link

Reportes: Wiz, Wasabi, Incogni, Cisco Talos, Kaspersky, Microsoft

🛠️ Tools y updates

Parchean vulnerabilidades críticas en Apache HTTP y Mina

Palo Alto advierte de un zero day RCE en sus firewalls

Chrome lanza actualizaciones de seguridad

📋 Privacidad y regulaciones

Países de la alianza Five Eyes publican una guía de uso de agentes de IA

Minnesota prohíbe las apps de “nudification”

Google instaló sin avisar un modelo de IA en los navegadores Chrome

Este newsletter fue escrito por un humano. Se usó inteligencia artificial generativa para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.