Ekoparty 21: revelan dos fallas en el driver de Nvidia que usan los sistemas de inteligencia artificial

Día 1: investigadores de IBM mostraron dos zero-day en el driver de las GPU y Roger Dingledine, uno de los fundadores de Tor, abrió el keynote de la conferencia.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

23

oct

⚡TL;DR

Este miércoles arrancó una nueva edición de Ekoparty, la conferencia de hackers latinoamericana, de la mano del keynote de Roger Dingledine, uno de los fundadores de Tor. La charla de Roger fue un 101 para entender el funcionamiento del proyecto The Onion Router, una red superpuesta que enruta el tráfico por vías aleatorias para mantener la privacidad online y, en última instancia, el anonimato.

Con un plus: como suele pasar en este tipo de conferencias, Roger puede ser abordado casi en cualquier momento, no sólo después de su charla. Anduvo, durante todo el primer día, con una remera verde de Tor y llamó a los asistentes a que lo aborden para hacerle preguntas o simplemente charlar. Hoy y mañana también va a estar, para quien le interese hablarle.

Luego de su charla, el equipo de research de IBM mostró dos vulnerabilidades en el driver de Nvidia CUDA, la arquitectura de computación de la compañía que provee los chips para IA a nivel global. Hablé con Chompie, líder del equipo, para entender mejor el problema que Nvidia tuvo que parchear.

Hoy voy a intentar recorrer un poco más las villages para ver qué trajeron este año. Debutan algunas, como la Quantum Village, que se armó en coordinación con la village de seguridad cuántica de DEF CON, y las de siempre organizaron charlas, CTFs y (algunas) regalaron cerveza como siempre. Y, por ahora, no hubo spam de notificaciones.

También se anunció que en mayo de 2026 se hará Ekoparty Miami, por primera vez, aunque por el momento sólo se saben las fechas y el hotel (no hay speakers confirmados).

Desde las 10.30 de Argentina voy a estar en Lado B, el programa que se hace todos los días, repasando los casos más relevantes cubiertos en Dark News en 2025.

🤝 Publicación en tándem con Clarín

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #170

Espacio publicitario

En Safe-U protegemos organizaciones a través de un enfoque integral en ciberseguridad con especialización en gestión del riesgo humano y cumplimiento normativo (GRC). Transformamos tus riesgos en oportunidades, tus vulnerabilidades en fortalezas y tus usuarios en barrera de defensa. Para más información, clic en este enlace.

Ekoparty 21: advierten sobre la fragilidad de la infraestructura que sostiene la IA con dos fallas de Nvidia

Tres investigadores de seguridad mostraron vulnerabilidades críticas en el driver que maneja los chips de Nvidia, fabricante del hardware más utilizado del mundo para inteligencia artificial (IA). Fue durante el primer día de Ekoparty, la conferencia de ciberseguridad y hacking que se realiza desde hace 21 años en Buenos Aires y que en mayo de 2026 se hará por primera vez en Miami.

El impacto está mitigado, ya que el problema fue reportado por Valentina Palmiotti, Sam Lovejoy y Fabius Watson, investigadores del X-Force Offensive Research de IBM, un equipo dedicado a la investigación de vulnerabilidades. Palmiotti, conocida como “Chompie”, es reconocida en el mundo del hacking porque es además editora de Phrack, una revista hacker (Zine) muy conocida en el rubro, fundada en 1985.

Los sistemas de IA generativa como ChatGPT utilizan chips de Nivida para poder procesar las consultas de los usuarios. En este caso, el problema estaba en el driver de los chips de Nvidia. “Probablemente estén cansados de escuchar hablar de IA, pero es interesante que a pesar de que Nvidia es una compañía enorme, hay muy poca investigación pública sobre la explotación de sus productos”, dijo Palmiotti al iniciar la charla este miércoles.

En agosto de este año, el hacker argentino Andrés Riancho descubrió otra falla crítica en una herramienta de Nvidia, que permitía leer conversaciones ajenas de chatbots como ChatGPT y la dio a conocer en Black Hat, una de las conferencias de hackers más grandes del mundo.

Esta vez, la charla de Ekoparty mostró otro tipo de error que podría permitir a un atacante tomar control de un equipo de un tercero.

Las vulnerabilidades, explicadas por sus investigadores

ChatGPT, Claude, Gemini (Google) o Copilot (Microsoft) utilizan el poder de procesamiento de Nvidia, en particular, un chip específico, conocido en el rubro como GPU: Graphics Processing Unit, los mismos que se usan para procesar gráficos de videojuegos o modelados 3D profesionales. Y Nvidia es el mayor fabricante, lo que le valió la corona de la empresa más valiosa del mundo, por encima de Apple (4 billones de dólares).

“El error se encontraba en el driver de Nvidia (el componente que corre en el núcleo del sistema, que gestiona la GPU). Explotándolo es posible ejecutar código en modo kernel del servidor”, explicó Valentina Palmiotti.

En diálogo con Dark News, precisó más técnicamente:

Uno de los drivers de NVIDIA para GPU, que se ejecuta en el sistema operativo del host, contiene un error en cómo maneja memoria interna bajo ciertas condiciones de concurrencia. Eso permite que un usuario que puede ejecutar código con acceso a la GPU obtenga control sobre un objeto perteneciente al kernel y logre ejecución con privilegios a nivel del sistema operativo.

En cuanto al impacto, desarrolló:

A partir de ese punto, el impacto depende del entorno: en escenarios de nube, donde los proveedores ofrecen servicios gestionados de IA/ML (AI/ML as a Service) y exponen GPUs a contenedores mediante NVIDIA Container Toolkit, es común que varias cargas de distintos clientes (modelo multi-tenant) compartan la misma GPU física. En ese contexto, este tipo de vulnerabilidad puede permitir escapar del contenedor y acceder a entornos pertenecientes a otros clientes, lo que incluye la posibilidad de impacto entre organizaciones distintas (cross-tenant) si comparten infraestructura.

Los investigadores reportaron las vulnerabilidades a Nvidia en mayo de este año “bajo divulgación coordinada” (es decir, las dieron a conocer simultáneamente, IBM y Nvidia), se asignaron identificadores públicos (CVE-2025-23282 y CVE-2025-23332) y el problema se parcheó para contenerlo.

La investigación expuesta en Ekoparty sirve como un elemento más para entender que los problemas de seguridad en el mundo de la IA son más comunes de lo que se cree.

Explicó Chompie:

La atención suele centrarse en ataques ‘futuristas’ basados en IA, pero la amenaza más inmediata y explotable reside en la infraestructura del creciente stack de IA”. Un “stack” de IA es un conjunto de tecnologías que se montan en distintas capas para que un usuario pueda, por ejemplo, hacerle una consulta a ChatGPT. Para reducir ese riesgo, los proveedores deben priorizar la seguridad desde el diseño y en la operación diaria: modelar arquitecturas con aislamiento fuerte, mantener drivers y software actualizados, y evaluar rigurosamente la seguridad de nuevas funciones antes de desplegarlas, no lanzarlas inmediatamente sólo por la demanda.

Roger Dingledine: la importancia de la privacidad en internet y “el mito de la dark web”

La charla de apertura de la Ekoparty estuvo a cargo de Roger Dingledine, uno de los creadores de Tor Project.

Tor es una red que permite navegar por la web de forma privada. Nacida como un desarrollo financiado por el Laboratorio de Investigación Naval de Estados Unidos, Tor (acrónimo de The Onion Router) encripta y enruta el tráfico a través de múltiples capas, haciendo muy difícil rastrear la identidad o la ubicación de quien la usa.

El expositor apuntó en su charla contra los modelos de negocio de las grandes tecnológicas, especialmente Google, dueña de Chrome, el navegador más usado del mundo.

“Es una empresa con fines de lucro cuyo modelo de negocio se basa en espiarte”, advirtió en la charla. Según explicó, esta tensión entre privacidad y vigilancia está en el corazón de la discusión sobre cómo debería ser internet: una infraestructura pública para el acceso libre a la información, o un ecosistema dominado por corporaciones que monetizan cada clic del usuario.

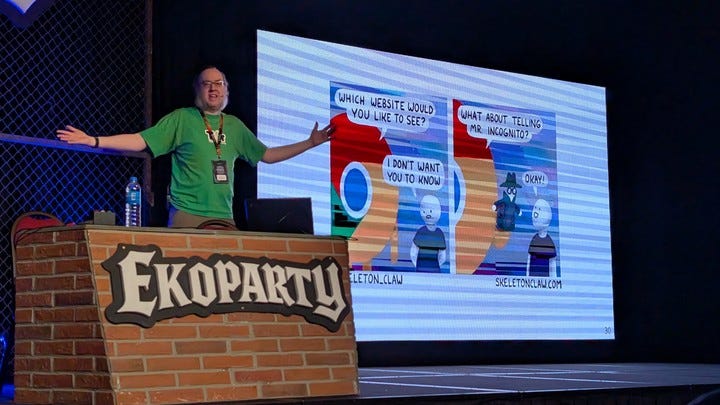

Uno de los ejemplos que dio fue el de la “navegación privada” o “modo incógnito” de los navegadores, una opción que los usuarios confunden regularmente. Dingledine citó un estudio del buscador DuckDuckGo: “En realidad, el modo incógnito sólo evita que alguien que use tu misma computadora vea tu historial. No te protege de tu proveedor de internet, ni de las empresas de publicidad, ni del propio navegador”. Google incluso tuvo que pagar 5 mil millones de dólares de multa por no ser clara respecto de estas condiciones de navegación.

Con ironía, mostró un meme donde “Big Chrome” levanta un títere llamado “Mr. Incognito” para convencer al usuario de que está a salvo, cuando en realidad no lo está.

Otro tema recurrente es la asociación de Tor con la así llamada “dark web”. Tor también es muy conocido por ser usado por criminales y ciberdelincuentes. El sentido original de su uso es, sin embargo, más que legítimo: activistas políticos, investigadores, periodistas o disidentes que buscan resguardar su privacidad frente al seguimiento de gobiernos y corporaciones.

Pero el especialista aprovechó también para desmontar algunos mitos y recordó que la expresión “deep web” surgió en los años 2000 como una estrategia de marketing de los optimizadores de buscadores (SEO) para referirse a los sitios que Google no indexaba.

“Después alguien lo transformó en ‘dark web’ y empezó el mito del iceberg: la idea de que hay un 99% de internet oculto, donde todo es ilegal y peligroso”, explicó. “Pero en realidad, lo que llamamos ‘onion services’ son solo sitios que usan Tor para ofrecer mayor seguridad y anonimato. ¿Cuál es el sitio más visitado de esta dark web? Facebook”, remató.

Hace unos años, la red social de Meta detectó que un millón de personas se conectaban a través de Tor, muchas desde países donde la plataforma estaba bloqueada, y decidió crear su propia versión accesible como servicio onion. “No lo hicieron porque sea turbio, sino porque sus usuarios querían privacidad y seguridad”, aseguró. De hecho, en la actualidad, recordó que medios como BBC, The New York Times o ProPublica también ofrecen versiones en la red Tor por los mismos motivos.

Por eso, según su concepción, el término “dark web” perdió sentido: una porción cada vez mayor de internet funciona sobre Tor, desde sitios con contenido público hasta servicios como Cloudflare, que aloja cerca del 20% de la web, y redes como Bitcoin, que usan Tor para mejorar su seguridad y conectividad.

“Si el FBI, Facebook y la BBC están en la dark web, ¿qué significa exactamente esa palabra?”, cerró.

Una de sus conclusiones fue que el problema no es el anonimato, sino la falta de transparencia de “quienes dicen proteger la privacidad mientras viven de violarla”.

Ekoparty Miami 2026

Nacida en 2001 como un encuentro de hackers, investigadores o simplemente curiosos por fuera del circuito académico, Ekoparty se consolidó como una de las conferencias de ciberseguridad más influyentes de América Latina.

Este año, Leonardo Pigner, CEO de Ekoparty, anunció que la conferencia se realizará también en Miami, Estados Unidos, por primera vez en su historia. “Es un puente para conectar al talento hacker latinoamericano con nuevas oportunidades. Muchas empresas argentinas están apoyando el evento para abrir posibilidades a un nuevo mercado”, aseguró.

Será el 21 y 22 de mayo de 2026, en el Loews Miami Beach Hotel con agenda de charlas a definir.

Este newsletter fue escrito por un humano. Para cualquier comentario, corrección o sugerencia de cobertura de temas, podés responder este mail.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.

I realy resonated with your detail on the Nvidia CUDA driver vulnerabilities discovered by IBM; it's so crucial for anyone passionate about AI to know these things. Do you think these kinds of flaws will become more common as AI integration expands globally?