Dos fallas críticas presionan a empresas a parchear: root en Linux y bypass en cPanel

Además: un wiper ataca una petrolera de Venezuela, ShinyHunters extorsiona a tres nuevas víctimas, paquetes npm infectados afectan a SAP y Google firma con el Pentágono por Gemini.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

24 abr~

1 may

⚡TL;DR

Semana cargada de vulnerabilidades en el mundo de Linux. Apenas a mitad de semana (Captain, it’s Wednesday), Copy Fail hizo mucho ruido porque permite que un usuario local con privilegios mínimos escale permisos y obtenga root en distribuciones publicadas desde 2017 en adelante. Incluye distros muy usadas en el mundo empresarial (muchas ya parchearon).

“El problema es que el exploit es tan simple que ahora mismo podrían estar ocurriendo hacks que no estamos viendo”, dijo una fuente a Dark News. Incluso con un EDR activo se puede bypassear. Y, lo peor, que el parcheo puede llevar más tiempo del que se esperaba. Según pude saber, el problema impacta muy fuerte en el ecosistema de empresas y entidades argentinas.

La segunda es un exploit en cPanel, un panel de control para administrar sitios web, correos, bases de datos y otros recursos de hosting desde una interfaz gráfica muy usado en todo el mundo. El impacto del problema es grande porque está instalado en muchos servidores de hosting compartido y administrado, donde un solo panel puede concentrar el control de múltiples sitios, correos, bases de datos y dominios.

Todo esto está metiendo mucha presión para no dejar los sistemas vulnerables. Más abajo detallo ambos problemas, que pusieron en alerta a la comunidad de hackers y la industria de la ciberseguridad, en lo que seguramente sea un fin de semana de mucho café y pocas horas de sueño.

Otro tema que destaqué es el de un wiper que atacó a una petrolera de Venezuela. Primero se creía que era un ransomware, pero terminó siendo un malware que borra archivos. Algo similar pasó con otro ransom, VECT 2.0, pero por error.

El cambio es importante porque modifica la estructura del modelo de negocio de la extorsión. Del “te encripto y devuelo los datos si me pagás” al “te borro todo” que, más allá de un modelo de negocio, pasa a ser más una herramienta de extorsión geopolítica (una pieza más del complejo puzzle del cyber-warfare). Vale decir, tampoco es nuevo y ya hubo casos registrados, como Industroyer.

El mundo cibercriminal, ShinyHunters se mostró muy activo esta última semana, sumando varias víctimas. Además, se conoció el arresto, esta vez de uno de los miembros de Scattered Spider, un joven de 19 años, ciudadano estadounidense y estonio. Y otra vez los paquetes npm comprometidos dan problemas, esta vez con SAP.

En el mundo de la IA, encontré que un ejecutivo de Nvidia advirtió que, todavía, el costo del cómputo es más alto que el de la fuerza laboral. ¿Por ahora? Intuyo que, cuando se pinche la burbuja, se van a acabar los modelos por suscripción y pasarán a cobrar por tokens(como sucede vía API hoy).

Y ya que tiramos dos pálidas del mundo Linux, ahora para salir de las vulnerabilidades: lograron correr Ubuntu en la PS5, que ya había sido jailbreakeada, y el logo de la TuxStation 5 resignifica, al menos para mí, el extraño diseño de la consola:

Y la perlita de la semana es este gato naranja que te aparece en pantalla si scrolleás por mucho tiempo.

Feliz día del trabajador.

En esta edición:

🐧 Copy Fail: vulnerabilidad de alta severidad en Linux da root

🛢️ Lotus Wiper, el malware destructivo que apuntó contra una petrolera clave de América Latina

🐛 Paquetes npm de SAP comprometidos: robo de credenciales y propagación automática

🤖 Google firma un acuerdo con el Pentágono para que usen Gemini

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #200

Copy Fail: vulnerabilidad de alta severidad en Linux da acceso root

Una vulnerabilidad de alta severidad en el kernel de Linux llamada Copy Fail permite que un usuario local con privilegios mínimos escale permisos y obtenga root en distribuciones publicadas desde 2017.

La prueba de concepto es un script de 732 bytes que otorga privilegios de administrador a las principales distribuciones que ejecutan una versión vulnerable del kernel.

Qué pasó. Investigadores de Xint.io y Theori revelaron el CVE-2026-31431, que explota un bug que está en el módulo algif_aead, dentro del subsistema criptográfico, y fue introducido por un cambio de código de 2017. Se dice que usaron modelos de IA para encontrar el problema, que fue probado y validado por investigadores de seguridad de diversas partes del mundo.

Por qué importa. El exploit permitiría escribir cuatro bytes controlados en la page cache de cualquier archivo legible del sistema. Con eso, un atacante local puede alterar la copia cacheada de un binario setuid, como /usr/bin/su, y ejecutarlo para obtener root.

Alcance. La falla afecta a distribuciones Linux publicadas desde 2017, incluidas Arch Linux, Fedora, Oracle Linux, Amazon Linux, RHEL, SUSE, Ubuntu y Debian, entre otros. No es explotable de forma remota por sí sola, pero cualquier acceso local de bajo privilegio podría convertirse en control administrativo.

El riesgo crece en entornos compartidos o con contenedores: la page cache es común a todos los procesos del sistema, por lo que el impacto puede cruzar límites de sandboxing.

El contexto. Bleeping Computer recordó que Copy Fail recuerda a Dirty Pipe, otra falla del kernel que permitía modificar la page cache de archivos de solo lectura. Según los investigadores, la diferencia clave es que este exploit sería portable, pequeño y confiable.

Qué hacer. Las principales distribuciones ya publicaron avisos y parches. La prioridad es actualizar el kernel en servidores Linux, especialmente en sistemas multiusuario, cloud, hosting y entornos con contenedores.

Tenable publicó un FAQ con detalles del caso.

Descubren una vulnerabilidad crítica en cPanel

Una falla crítica en cPanel y WHM permite saltar la autenticación y entrar al panel de control sin credenciales. El proveedor publicó una actualización de emergencia y pidió forzar la instalación del parche.

CISA advirtió que ya se explota in the wild.

Qué pasó. La vulnerabilidad, identificada como CVE-2026-41940, tiene un puntaje de severidad de 9,8 y afecta a todas las versiones soportadas salvo las más recientes. cPanel informó que el problema ya fue corregido en varias ramas del producto.

Por qué importa. cPanel y WHM son paneles muy usados por proveedores de hosting para administrar sitios, servidores, bases de datos y correo. WHM da control a nivel servidor, mientras cPanel da acceso al backend de sitios, webmail y bases de datos.

El riesgo. Un atacante con acceso a cPanel puede controlar sitios y datos del hosting, robar archivos sensibles, instalar backdoors o web shells, redirigir usuarios, enviar spam o phishing y extraer contraseñas de archivos de configuración. Con WHM, el impacto escala al servidor completo y a todos los sitios alojados.

La señal. No se publicaron detalles técnicos, pero Namecheap bloqueó temporalmente los puertos 2083 y 2087, usados por cPanel y WHM, para proteger a sus clientes hasta que hubiera parches disponibles. La empresa dijo que la falla podía permitir acceso no autorizado al panel de control.

Qué hacer. cPanel pidió a los administradores ejecutar manualmente /scripts/upcp --force para forzar la actualización, incluso si el sistema cree estar al día.

Los servidores con versiones sin soporte no reciben parches y deben migrar a una versión soportada cuanto antes.

Lotus Wiper, el malware destructivo que apuntó contra una petrolera clave de América Latina

Un nuevo hallazgo técnico reavivó el misterio sobre el ciberataque que golpeó a PDVSA en diciembre: en vez de ransomware, pudo haber sido un wiper altamente destructivo diseñado para la petrolera estatal venezolana.

Qué pasó. Kaspersky detectó un malware al que bautizó Lotus Wiper, activo contra el sector de energía y servicios en Venezuela entre diciembre y enero. El dato más fuerte lo destacó Kim Zetter: uno de los archivos tenía “pdvsa.com” hardcodeado, lo que sugiere que estaba configurado para activarse solo dentro de la red de PDVSA y evitar daños fuera del objetivo.

Por qué importa. Los primeros reportes hablaban de ransomware, pero este malware no incluye pedido de rescate y fue diseñado para destruir: sobrescribe discos, borra backups, elimina archivos críticos, limpia logs y deja equipos inoperables. Kaspersky lo describió como una herramienta “extremadamente dirigida” y sin motivación financiera.

Qué se sabe. El ataque ocurrió el 13 de diciembre de 2025 y PDVSA lo reconoció dos días después. La empresa dijo que solo afectó sistemas administrativos. Pero, según recopiló Zetter a partir de Reuters, Bloomberg y otros reportes, el impacto habría sido mayor: exportaciones demoradas, terminales fuera de línea y empleados operando durante semanas con WhatsApp, Telegram, llamadas y notas manuscritas.

Bloomberg incluso reportó impacto sobre sistemas SCADA en refinerías, plantas y oleoductos.

El dato técnico. Según Zetter, Lotus fue compilado a fines de septiembre de 2025, meses antes del incidente. Además, intenta desactivar un servicio viejo de Windows, una pista de que los atacantes conocían de antemano que PDVSA usaba sistemas legacy, algo consistente con años de sanciones y problemas de actualización tecnológica en Venezuela.

Entre líneas. No hay prueba pública de quién estuvo detrás. Pero el contexto geopolítico es el de la escalada entre Washington y Caracas, con antecedentes de operaciones cyber de EE.UU. en Venezuela reveladas por Wired y CNN.

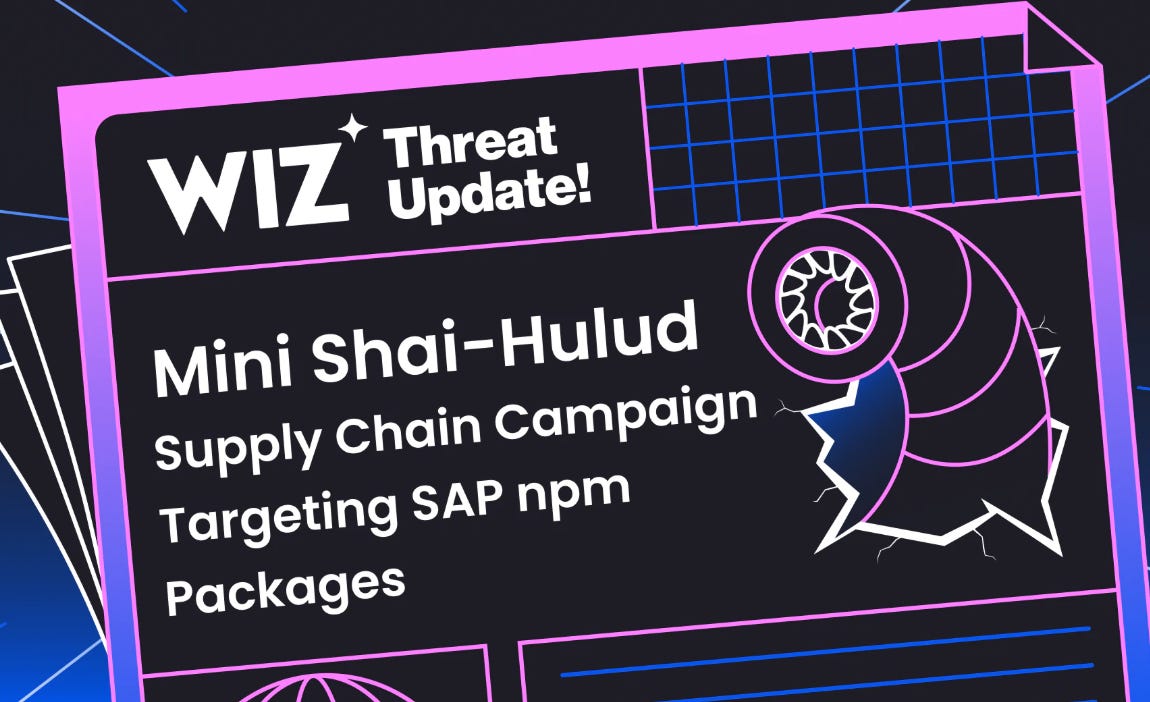

Paquetes npm de SAP comprometidos: robo de credenciales y propagación automática

Un ataque a la cadena de suministro comprometió paquetes npm vinculados a SAP e inyectó malware para robar credenciales y propagarse en repositorios.

Qué pasó. Investigadores detectaron versiones maliciosas de paquetes usados en el ecosistema JavaScript de SAP, publicados el 29 de abril. Incluyen mbt y módulos @cap-js, claves en entornos cloud y desarrollo.

Cómo funciona. Las versiones alteradas agregaron un script “preinstall” que descarga y ejecuta código vía Bun sin validación, incluso usando PowerShell con bypass en Windows. Actúa como loader de un stealer y framework de propagación.

Impacto. El malware roba credenciales locales, tokens de GitHub y npm, secretos de CI/CD y de nubes como AWS, Azure y GCP. También accede a contraseñas en navegadores. Los datos se cifran y se exfiltran a repositorios GitHub creados en cuentas de las víctimas.

Ya hay más de 1.100 repositorios detectados.

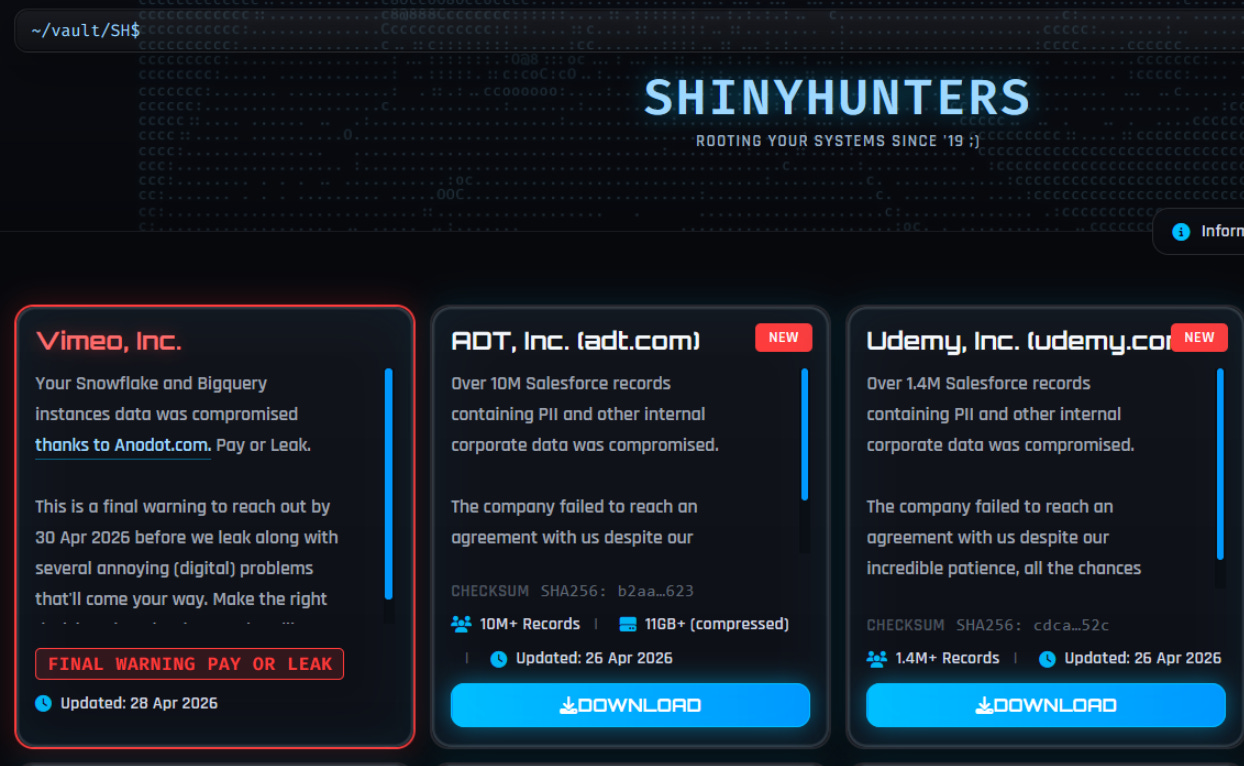

ADT, Udemy y Vimeo, extorsionados por ShinyHunters

ShinyHunters sumó a ADT, Udemy y Vimeo a su sitio de extorsión. En los tres casos, el grupo asegura haber robado datos y subió la información.

ADT. La empresa de seguridad hogareña confirmó una brecha tras aparecer en el leak site del grupo. Dijo que detectó el acceso el 20 de abril y que se robaron nombres, teléfonos y direcciones. En algunos casos también quedaron expuestos fechas de nacimiento y los últimos cuatro dígitos del Social Security o Tax ID.

ADT aclaró que no se afectaron datos de pago ni los sistemas de seguridad de los clientes.

ShinyHunters habla de más de 10 millones de registros y asegura que entró con un ataque de vishing sobre una cuenta de Okta SSO y desde ahí accedió a Salesforce.

Udemy. El grupo afirma haber robado 2,3 GB de datos, incluyendo más de 1,4 millones de registros de Salesforce. Según su publicación, el lote incluye PII (Información Personal Identificable) y datos corporativos internos.

Vimeo. Confirmó un incidente ligado a Anodot (mismo vector de ataque que Rockstar Games), un proveedor externo de analítica. La empresa dijo que quedaron expuestos sobre todo datos técnicos, títulos de videos, metadata y en algunos casos emails. Aseguró que no se filtraron videos, credenciales ni tarjetas.

ShinyHunters sostiene que el acceso llegó a través de tokens robados de Anodot y que comprometió entornos en Snowflake y BigQuery.

Por qué importa. Los tres casos refuerzan la tendencia de ShinyHunters de explotar SSO, SaaS y proveedores terceros para robar datos y convertir esos accesos en campañas de extorsión.

Google firma un acuerdo con el Pentágono para que usen Gemini

Google firmó un acuerdo para que el Pentágono use Gemini en redes clasificadas, en un nuevo paso de la carrera por meter IA en defensa. El movimiento llega mientras sigue abierta la pelea entre el Departamento de Defensa y Anthropic por los límites al uso militar de estos modelos.

Qué pasó. El acuerdo habilita al Pentágono a usar la IA de Google en sistemas clasificados para “cualquier propósito gubernamental legal”. Forma parte de un contrato de hasta US$ 200 millones firmado el año pasado. Según el New York Times, el lenguaje replica el de los acuerdos que Defensa cerró el mes pasado con OpenAI y xAI.

Por qué importa. El Pentágono está acelerando fuerte la adopción de IA. En enero, Pete Hegseth pidió integrarla de forma amplia en las Fuerzas Armadas. La semana pasada, además, Defensa pidió al Congreso US$ 2.300 millones para expandir Project Maven, el sistema de Palantir para análisis de inteligencia.

La tensión. El avance coincide con el choque con Anthropic, que se negó a eliminar guardrails contra armas autónomas y vigilancia doméstica. En marzo, el Pentágono la marcó como “supply chain risk”, una etiqueta que en la práctica la bloqueó de nuevos contratos. La empresa demandó al gobierno.

Qué cambia. Project Maven hoy usa tecnología de Anthropic. Si no hay acuerdo, otro proveedor podría reemplazarla. En paralelo, más de 600 empleados de Google firmaron una carta para rechazar el uso de su tecnología en operaciones militares clasificadas.

🔓 Breaches y hacks

Otra plataforma DeFi fue hackeada con un exploit por 1,5 millones

Hasbro demora sus resultados financieros por un ciberataque

Vimeo confirma un data breach que incluye información de usuarios

🔒 Ransomware

Qilin anuncia a Sancor en Argentina como víctima

Trigona adopta una herramienta customizada para evadir detecciones

Una entidad de salud afirma que un ransomware afecta a 170 mil usuarios

💣 Exploits y malware

Explotan una falla crítica en LiteLLM para modificar bases de datos vía inyección SQL

Aparecen más emails de PayPal diseñados para engañar usuarios vía soporte técnico fake

Una empresa anti-DDoS participó de ataques contra ISP en Brasil

🔍 Threat intel y vulnerabilidades

Lapsus, detrás del hackeo a la empresa de seguridad Checkmarx

EE.UU. perdió 2,1 mil millones por estafas en redes sociales

Reportes: Gartner, Horizon3, Cloudflare, Palo Alto

🛠️ Tools y updates

CrowdStrike arregló una vulnerabilidad crítica

La última actualización de Windows 11 causa errores en los backups

Chrome 147 y Firefox 150: actualizaciones de seguridad

📋 Privacidad y regulaciones

Turquía se suma a la lista de países en prohibir redes a menores

Desaparecen varios sitios conocidos de piratería

Multas record a compañías americanas por violaciones a la privacidad: 3,4 mil millones

Este newsletter fue escrito por un humano. Se usó inteligencia artificial generativa para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.