DarkSword: millones de iPhones pueden hackearse con una nueva herramienta

Además: infostealers dominan la escena, logran hackear Xbox One por primera vez y Adobe acuerda pagar una multa por prácticas abusivas con sus clientes.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

13~20

mar

⚡TL;DR

Esta semana se conoció un segundo exploit kit para hackear iPhones: DarkSword. La novedad, similar a la de hace dos semanas (Coruna), es que la campaña era parte de un set de herramientas de espionaje estatal y ahora ya se lo ve in the wild apuntando a dispositivos de ciudadanos comunes.

La noticia es interesante no tanto por la gravedad del exploit (una cadena con 6 fallas y 3 zero days) hay parche, de hecho), sino por cómo hay una “comoditización” de exploits que antes eran de élite (sobre todo state sponsored) y ahora pasan a estar disponibles para ataques generales.

Salieron reportes muy interesantes. Los infostealers siguen teniendo un protagonismo dominante a pesar de los takedowns del último tiempo (como Lumma) y otro informe advierte que hay menos beneficio económico en el ransomware pero -paradójicamente- más ataques. Mientras tanto, el mercado de los IAB (initial access brokers) sigue siendo más rentable que nunca.

En RE-Verse, conferencia de hackers de Orlando, lograron hackear la Xbox One, consola que llevaba 13 años impoluta. El jailbreak es un avance para el conservacionismo de los videojuegos.

En el mundo de las AI wars, la Encyclopaedia Britannica demandó a OpenAI porque considera que ChatGPT es una aspiradora de sus contenidos. 404Media publicó una nota con un foco muy atinado, y es que la IA está matando a la web tal y como la conocíamos (así). Y Microsoft evalúa llevar a juicio a Amazon y OpenAI por el acuerdo que hicieron por más de 50 mil millones de dólares.

Cierro compartiendo una herramienta que desarrolló el especialista en seguridad ofensiva Braian Arroyo para tratar de reportar esquemas de phishing: S4 Abuse. “La propuesta es acercar una herramienta donde cualquiera pueda verificar señales de fraude digital y también reportarlas para ayudar a otros. Muchas veces esas señales ya fueron utilizadas en otros fraudes, pero la información está en distintas fuentes y no es fácil acceder a ella”, explicó a Dark News.

Justo esta semana leí este posteo de Matt Mullenweg, CEO de Automattic y creador de WordPress (donde corre gran parte de la web), que contó en primera persona cómo casi cae en un phishing.

Todavía hay gente que cree que sólo aquellos con pocas luces son los que caen en este tipo de engaños.

En esta edición:

⚔️ DarkSword: descubren un segundo kit para explotar iPhones en menos de un mes

🪪 Infostealers: a pesar de los takedowns, dominan la puerta de entrada a los ataques

🔐 Otro reporte advierte que hay más ransomware pero menos rentabilidad

⚖️ Adobe acuerda: 75 millones de multa por cobrar por cancelar suscripciones

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #191

DarkSword: descubren un segundo kit para explotar iPhones en menos de un mes

Un nuevo exploit kit para iPhone, DarkSword, fue detectado en ataques reales desde al menos noviembre de 2025 para robar datos sensibles.

Desarrollado como una herramienta de espionaje estatal, la cadena de ataque circula ya in the wild. Lo reportaron Google Threat Intelligence Group (GTIG), iVerify y Lookout.

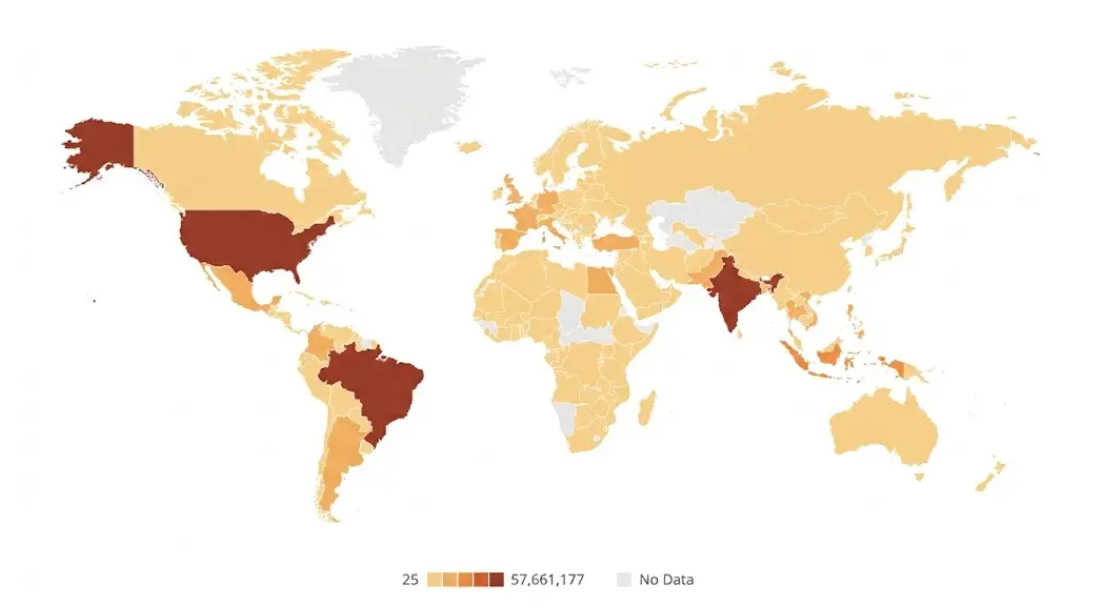

Quiénes lo usan. La herramienta circula entre múltiples actores: vendors de vigilancia comercial y grupos con apoyo estatal. Se vio en campañas en Arabia Saudita, Turquía, Malasia y Ucrania.

Un grupo vinculado a Rusia, UNC6353, lo habría usado contra usuarios ucranianos.

Por qué importa. Es el segundo kit de exploits para iOS que aparece en pocas semanas, después de Coruna. Marca una tendencia: exploits avanzados, antes exclusivos de agencias, ahora circulan en un mercado secundario y llegan a actores con menos capacidades.

Cómo funciona. DarkSword es una cadena completa de exploits que se activa cuando la víctima visita una web comprometida desde Safari. Un iframe malicioso carga JavaScript que perfila el dispositivo y, si es vulnerable, dispara el ataque.

El payload. Despliega un infostealer (GHOSTBLADE) que recolecta datos masivos: credenciales, mails, archivos de iCloud, SMS, contactos, historial de navegación, fotos, datos de apps como Notas y Salud, y mensajes de WhatsApp y Telegram, entre otros.

Modo operativo. A diferencia de spyware clásico, no busca persistencia. Es “hit-and-run”: exfiltra datos en segundos o minutos y luego limpia rastros para reducir la detección.

A quién afecta. Apunta a iPhones con iOS entre 18.4 y 18.7 (con foco fino en 18.4–18.6.2), aunque el código sugiere que fue adaptado desde versiones previas que atacaban iOS 17.

Infostealers: a pesar de los takedowns, dominan la puerta de entrada a los ataques

El nuevo Identity Threat Landscape Report 2025 de Recorded Future confirma que el robo de credenciales es hoy la principal puerta de entrada a ataques corporativos.

Solo en 2025 se detectaron volúmenes masivos: 1.950 millones de credenciales expuestas en listas de malware por infostealers, 892 millones en logs y decenas de millones más en bases filtradas.

Por qué importa. En la segunda mitad del año se detectaron 50% más de credenciales que en la primera, y en el último trimestre el salto fue del 90% respecto al inicio del año. La economía del robo de datos está creciendo rápido y de forma sostenida.

El dato clave. El 63,2% de los accesos filtrados con URLs identificables apuntan a sistemas de autenticación. También aparecen herramientas críticas: VPN, plataformas cloud, software de monitoreo y hasta sistemas de detección.

MFA. Uno de los hallazgos más relevantes: 276 millones de credenciales robadas incluían cookies de sesión activas (31% del total). Eso permite a los atacantes saltear la autenticación multifactor sin necesidad de contraseña ni código.

El ecosistema. El mercado de infostealers funciona como un sistema dinámico. LummaC2 fue la amenaza dominante del año, operando como malware-as-a-service. Aunque fuerzas de seguridad desactivaron más de 2.300 dominios en mayo, el malware siguió activo migrando a infraestructuras más resistentes.

Dark News contactó a g0njxa, investigador que sigue de cerca la escena de los infostealers:

Los operadores de Lumma Stealer continuaron vivos en comunidades privadas y cerradas después de los operativos disruptivos de las fuerzas del orden.

Afiliados seleccionados por los operadores fueron provistos de un panel para continuar con capacidad de generar nuevos binarios y controlar el flujo de víctimas y sus respectivos logs generados. Asimismo, el infostealer continuó recibiendo actualizaciones y un continuo desarrollo.

Efecto dominó. Cada caída genera reemplazos. Tras operativos contra familias como RedLine y Lumma, otras como Rhadamanthys, Vidar y StealC absorbieron la demanda. También crecen operaciones privadas más difíciles de rastrear, como Acreed u Odyssey Stealer.

Otro reporte advierte que hay más ransomware pero menos rentabilidad

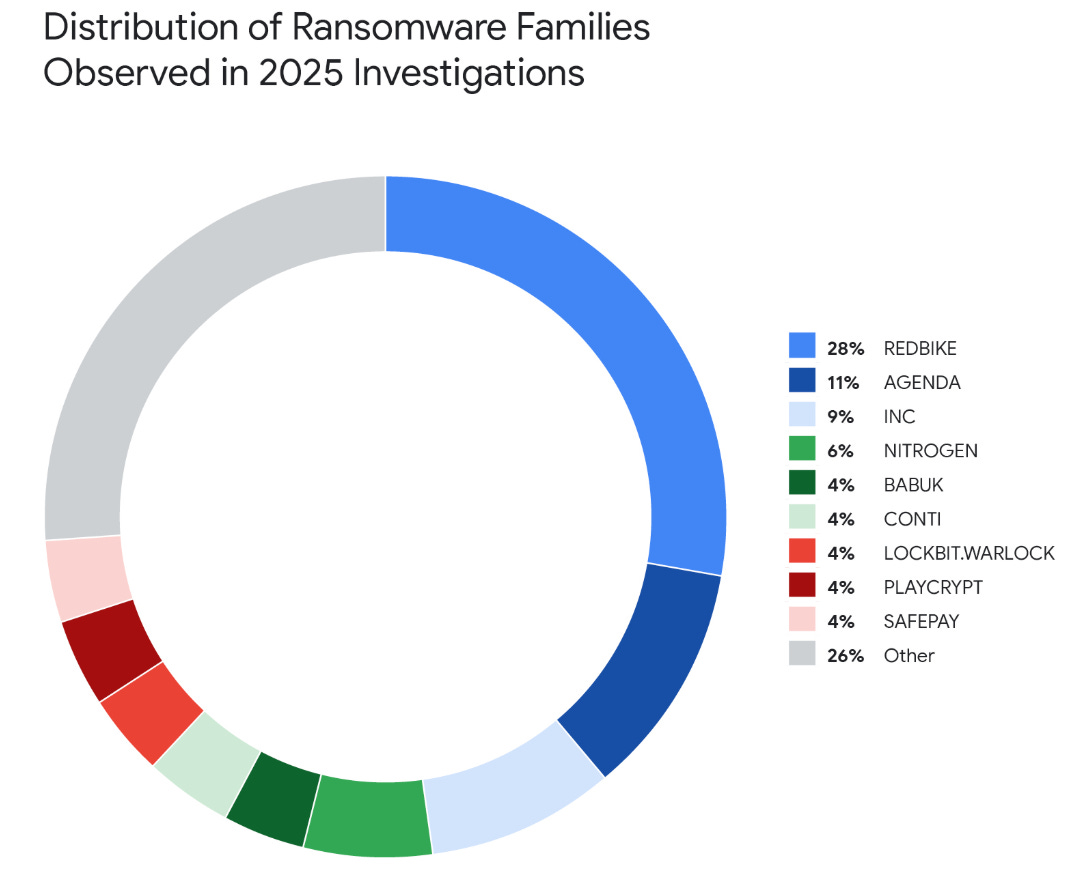

Un nuevo reporte de Google Threat Intelligence Group, basado en incidentes investigados por Mandiant, detecta que la rentabilidad del ransomware ya es menor, incluso mientras crece el número de víctimas.

Qué pasó. Desde 2018, cuando muchos actores financieros migraron al ransomware como modelo principal, el ecosistema se profesionalizó con el esquema de Ransomware-as-a-Service (RaaS). Eso bajó la barrera de entrada y multiplicó las operaciones. Pero en 2025 aparecieron señales de cambio: menos pagos, montos más bajos y más dificultades para monetizar ataques.

Por qué importa. El ransomware sigue generando disrupciones críticas, pero ya no es tan rentable como antes.

Los datos:

En un tercio de los incidentes, el acceso inicial se logró explotando vulnerabilidades, sobre todo en VPNs y firewalls.

El 77% de las intrusiones incluyó robo de datos, contra 57% en 2024.

El 43% de los ataques apuntó a infraestructura de virtualización, en alza desde el 29% del año anterior.

REDBIKE fue la familia más usada, con el 30% de los casos analizados.

El reemplazo. Nuevos y viejos grupos como Qilin y Akira crecieron y empujaron un récord de víctimas publicadas en sitios de filtración de datos (DLS) en 2025.

Logran hackear Xbox One después de 13 años de intentos

Una consola que llevaba 13 años sin ser hackeada finalmente cayó: Xbox One fue jailbreakeada por primera vez con un método llamado “Bliss”, presentado en la conferencia RE//verse 2026.

El hallazgo. El investigador Markus Gaasedelen mostró un voltage glitching que permite ejecutar código no firmado en todos los niveles del sistema, algo que hasta ahora no se había logrado en esta consola lanzada en 2013.

Cómo funciona. A diferencia del clásico Reset Glitch Hack (RGH) de la Xbox 360, este exploit aplica dos microcortes de voltaje extremadamente precisos sobre la CPU. Esos glitches permiten saltear mecanismos clave de seguridad, como la configuración de protección de memoria en el procesador ARM y validaciones durante la carga del sistema.

Por qué importa. El ataque impacta directamente sobre la boot ROM en silicio, lo que lo vuelve, en la práctica, imposible de parchear por software. Eso implica un compromiso total del sistema: desde el hypervisor hasta el sistema operativo.

El contexto. Durante años, Microsoft defendió a la Xbox One como uno de sus productos más seguros. A diferencia de generaciones anteriores, nunca había sido vulnerada públicamente, lo que la convirtió en una rareza dentro del mundo del hacking de consolas.

Preservación digital. El avance podría impulsar la preservación digital y la emulación de juegos, además de mods y una nueva ola de investigación sobre hardware que se creía cerrado.

Adobe acuerda: 75 millones de multa por cobrar por cancelar suscripciones

Adobe acordó cerrar una demanda del Departamento de Justicia de EE.UU. por sus prácticas de cancelación en Creative Cloud. Pagará una multa de US$75 millones y promete compensaciones en servicios para usuarios afectados.

El eje. La causa apuntaba a cargos de cancelación ocultos en suscripciones anuales. Adobe cobraba hasta el 50% del período restante si el usuario cancelaba antes de tiempo, con costos que podían escalar a cientos de dólares.

Qué cuestionó el Gobierno. El Department of Justice acusó a la empresa de esconder esos cargos en letra chica o detrás de links, y de dificultar la baja con procesos engorrosos. La denuncia se apoyó en la Restore Online Shoppers’ Confidence Act, que regula prácticas engañosas en servicios online.

Qué dice Adobe. La compañía sostuvo que “no hubo irregularidades”, pero que prefiere cerrar el caso. También afirma que ya hizo cambios para hacer más transparentes los cargos al momento de contratar.

Por qué importa. Es uno de los casos más visibles contra el modelo de suscripciones con “trabas de salida”.

Interrumpen cuatro botnets usadas en ciberataques récord

EE.UU. interrumpió las operaciones de cuatro botnets usadas para ciberataques récord: Aisuru, Kimwolf, JackSkid y Mossad. En conjunto controlaban más de 3 millones de dispositivos comprometidos.

Qué pasó. El Departamento de Justicia, junto a una unidad del Departamento de Defensa, tomó control de los servidores que operaban estas botnets. No hubo detenciones confirmadas.

Por qué importa. Aisuru y Kimwolf protagonizaron algunos de los mayores ataques DDoS registrados. En noviembre lanzaron uno de más de 30 Tbps, casi triplicando el récord previo, capaz de tumbar servicios online e infraestructura crítica.

Cómo operaban. Infectaban dispositivos conectados (desde DVRs y cámaras hasta smart TVs Android) y alquilaban su capacidad como “booter services” para otros actores criminales.

El dato. Todas derivan de Mirai, el malware IoT que desde 2016 sigue siendo la base de nuevas botnets cada vez más sofisticadas.

🔓 Breaches y hacks

Filtran el código fuente del sitio de Gobierno de Suecia

Roban datos de casi 900 empleados de Starbucks

Aura confirma un data breach que impacta en 900 mil empleados

🔒 Ransomware

Reporte técnico sobre The Gentlemen: Group-IB

Interlock Ransomware explotó un zero day de Cisco durante un mes

💣 Exploits y malware

Una nueva botnet IoT infecta más de 30 mil dispositivos Android TV

Nuevo troyano bancario apunta a Brasil: GoPix

GlassWorm afecta más de 400 repositorios en GitHub

🔍 Threat intel y vulnerabilidades

Bélgica publica una base de datos de sitios de phishing para bloquearlos

Meta suspendió miles de cuentas en Facebook e Instagram vinculadas a carteles de droga

Reportes: Akamai, Recorded Future, Google, LevelBlue, Red Canary.

🛠️ Tools y updates

Demuestran cómo abrir puertas de penitenciarías remotamente

Amazon lanza una herramienta para prevenir el “bucketsquatting”

NemoClaw, nueva tool para correr agentes de OpenClaw de manera segura

📋 Privacidad y regulaciones

Instagram desactiva el cifrado end-to-end en mensajes directos

Un usuario de Reddit trackea quién está detrás del lobby de Meta para la verificación de edad

Once gigantes tech se comprometen a compartir TTPs

Este newsletter fue escrito por un humano. Se usó inteligencia artificial para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.