Brasil: Lula quiere prohibir los casinos online

Además: un hacker comprometió los archivos de Epstein, apareció un nuevo troyano bancario y detectaron una campaña de estafas en Facebook.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

06~13

mar

⚡TL;DR

El presidente de Brasil, Luiz Inácio Lula da Silva, pidió prohibir los casinos online. El tema de la adicción a las aplicaciones de apuestas es algo que viene desde hace por lo menos una década y es parte de una constelación de problemas: exceso de pantallas, uso excesivo de redes sociales y hasta las loot boxes de los videojuegos (que justo esta semana se discutieron en Europa para regular sus calificaciones).

En el ámbito del cibercrimen, hubo una disrupción importante contra la red proxy SocksEscort, usada para comprometer routers y se supo que un hacker comprometió los archivos de Epstein del FBI en 2023. Y una investigación detectó una alarmante cifra de campañas fraudulentas que usaron Facebook y marcas de medios para engañar usuarios.

Por el lado más técnico, salió un reporte de Google que explica que la explotación de fallas en software ya supera al robo de credenciales como puerta de entrada en los hackeos. Y apareció un nuevo troyano bancario en Brasil, BeatBanker, que seguro se vea pronto por el resto de América Latina.

En el mundo de las AI wars, Microsoft se puso del lado de Anthropic en su batalla contra el Pentágono y Meta compró Moltbook, la red social de agentes de IA que hizo mucho ruido el mes pasado. La sociedad de autores del Reino Unido lanzó una iniciativa para identificar libros escritos con IA. Gartner arrojó un dato clave: la mitad de los proyectos de GenAI en empresas fueron abandonados en la etapa del PoC.

Dos artículos que leí esta semana que me parecieron demoledores. Uno de The Verge sobre cómo miles de profesionales son contratados para entrenar a las IAs que, más tarde, terminan reemplazándolos. “Me están dando la pala para cavar mi propia tumba”. Y esta de empleados de Amazon que dicen que la IA está generando más vigilancia, “slop” e, incluso, “más trabajo para todos”.

Trato de filtrar un poco el tema IA para que Dark News no sea IA News, pero realmente pasa mucho, muy rápido y lo que comparto es porque creo que aporta algún insight.

La perlita, esta nota de Sebastián Davidovsky, que reconstruyó cómo fue que el estafador de Aerolíneas Argentinas viajó por el mundo con el fraude por el que hoy está en prisión domiciliaria.

El juzgado federal de Sebastián Casanello tiene que definir su situación procesal.

En esta edición:

☁ Hackeos en la nube: explotar fallas de software ya supera al robo de credenciales

👮♀️ Un hacker comprometió los archivos Epstein del FBI en 2023

📢 Detectan 310 campañas que usaron anuncios en Facebook para estafas en todo el mundo

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #190

Brasil: Lula pide prohibir los casinos online

El presidente de Brasil, Luiz Inácio Lula da Silva, pidió prohibir los casinos online en Brasil durante un mensaje nacional por el Día Internacional de la Mujer, el domingo pasado.

Qué pasó. En un discurso televisado de casi seis minutos emitido el sábado, Lula vinculó la ludopatía con problemas económicos en los hogares brasileños y sostuvo que, aunque la mayoría de los jugadores problemáticos son hombres, las consecuencias recaen desproporcionadamente sobre las mujeres.

“Es dinero para comida, alquiler o la escuela de los chicos que desaparece en la pantalla del celular”, aseguró.

El foco. El presidente mencionó especialmente a los casinos digitales populares en el país, como el llamado “Jogo do Tigrinho”, y planteó que no tiene sentido permitir que juegos de azar entren al hogar a través del teléfono cuando los casinos físicos están prohibidos en Brasil.

También adelantó que el gobierno buscará coordinar con el Congreso y el Poder Judicial medidas para frenar ese tipo de plataformas.

Contexto. Brasil aprobó a fines de 2023 un marco legal para regular las apuestas online, impulsado por el Ministerio de Hacienda de Fernando Haddad. La idea original era “ordenar” el mercado de apuestas deportivas, que ya operaba sin regulación. Durante el debate parlamentario, sin embargo, la Cámara de Diputados amplió el proyecto para incluir también juegos de casino online.

Idas y vueltas. El Senado intentó limitar la ley únicamente a las apuestas deportivas, pero los diputados reinstalaron la cláusula que habilitaba los casinos digitales antes de la votación final. Lula promulgó la norma en diciembre de 2023 sin vetar ese punto, lo que permitió el funcionamiento legal de operadores de apuestas deportivas y plataformas de casino bajo regulación. El sistema comenzó a regir en enero de 2025.

Caso local. En Argentina, la Defensoría del Pueblo (Ciudad de Buenos Aires) publicó un estudio en 2024 sobre el impacto en los ciudadanos, en particular chicos y adolescentes, de las apuestas online.

Dark News contactó a Monserrat Neme, Subdirectora de observación de las políticas para el desarrollo humano de la entidad, y parte del equipo que elaboró el informe:

Las apuestas online ya están dentro del ecosistema digital de los y las adolescentes. Nuestro informe muestra que muchos pueden acceder a estas plataformas con muy pocos controles efectivos, lo que expone a menores a dinámicas de juego que deberían estar restringidas para adultos. Esto va en consonancia con decisiones recientes del propio Estado: en 2024 se habilitó que chicos desde los 13 años puedan invertir en el mercado de capitales, una señal clara de la creciente financiarización de las adolescencias.

Hackeos en la nube: explotar fallas de software ya supera al robo de credenciales

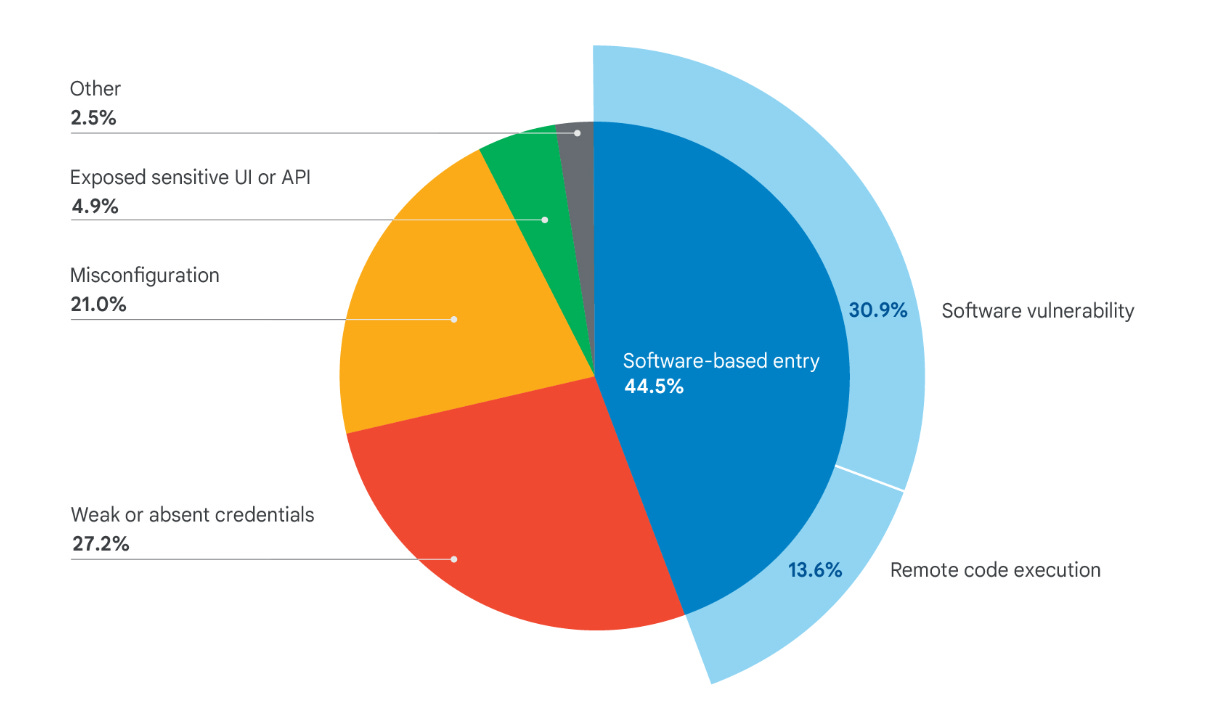

La explotación de vulnerabilidades de software superó por primera vez al robo o abuso de credenciales como principal puerta de entrada a entornos de Google Cloud, según el último Cloud Threat Horizons Report de Google y Mandiant.

En la segunda mitad de 2025, el 44,5% de las intrusiones se inició explotando fallas en software instalado por los clientes, contra 27,2% que comenzó con contraseñas débiles o inexistentes.

Cambio. Durante años, el vector dominante había sido la identidad: contraseñas débiles, credenciales filtradas o errores de configuración. Pero en 2025 los atacantes empezaron a pivotear hacia aplicaciones vulnerables sin parchear, sobre todo software de terceros desplegado en máquinas virtuales y clusters de Kubernetes.

Qué están explotando. Los incidentes analizados incluyen ataques contra vulnerabilidades críticas como React2Shell (CVE-2025-55182) en React Server Components y una falla de inyección en XWiki (CVE-2025-24893). En varios casos, los atacantes desplegaron cryptominers como XMRig apenas 48 horas después de la divulgación pública de la falla.

Más rápido. El tiempo entre la publicación de una vulnerabilidad y su explotación activa se redujo drásticamente: pasó de semanas a días.

El contexto. Aunque paradójico, el cambio puede reflejar mejoras en seguridad de identidad. Google atribuye parte del giro a sus políticas secure-by-default y a protecciones más estrictas para credenciales, que habrían cerrado los vectores más simples y empujado a los atacantes hacia exploits de software.

Un hacker comprometió los archivos Epstein del FBI en 2023

Un hacker accedió en 2023 a archivos vinculados a la investigación del FBI sobre Jeffrey Epstein tras comprometer un servidor en la oficina del FBI en Nueva York. La intrusión ocurrió el 12 de febrero de ese año y fue descubierta al día siguiente, según documentos del Departamento de Justicia a los que accedió Reuters.

Cómo ocurrió. El acceso se produjo después de que un servidor del laboratorio forense de explotación infantil quedara expuesto por error mientras un agente del FBI manipulaba evidencia digital. Los investigadores detectaron actividad inusual en el sistema, incluida la revisión de archivos relacionados con el caso Epstein.

Qué se sabe del acceso. No está claro qué archivos específicos fueron consultados ni si el atacante descargó información. Tampoco se conoce la identidad del hacker ni el país desde donde operaba. Una fuente citada por Reuters dijo que parecía tratarse de un cibercriminal y no de un actor estatal.

Por qué importa. El episodio expone el valor potencial de inteligencia de los archivos Epstein, que contienen vínculos del financista con figuras influyentes de la política, las finanzas y la academia.

Investigadores señalan que esos documentos podrían ser un objetivo atractivo para actores interesados en obtener material de presión.

Nuevo troyano bancario apunta a Brasil: BeatBanker

Investigadores de Kaspersky detectaron una campaña de malware para Android bautizada BeatBanker, dirigida principalmente a usuarios de Brasil y distribuida a través de sitios falsos que imitan la tienda de aplicaciones oficial.

Qué pasó. El malware se propaga mediante páginas de phishing que replican la interfaz de la Play Store y ofrecen descargar una supuesta app llamada “INSS Reembolso”, que se hace pasar por el sitio del sistema de seguridad social brasileño. En realidad se trata de un APK malicioso que instala distintos módulos en el teléfono.

Qué hace. Una vez instalado, BeatBanker despliega una operación de múltiples capas: puede minar cripto en segundo plano, robar credenciales bancarias y manipular transacciones cripto. En algunos casos, cuando detecta intentos de enviar USDT, superpone pantallas falsas de billeteras o exchanges para reemplazar la dirección de destino por la del atacante.

Evolución. Las variantes más recientes del malware abandonaron el módulo bancario y lo reemplazaron por un RAT conocido como BTMOB, que permite a los operadores tomar control remoto del dispositivo infectado.

Persistencia. El malware utiliza varios trucos para mantenerse activo y evadir detección. El más llamativo: reproduce en loop un audio casi inaudible para impedir que el sistema cierre el proceso. También monitorea el uso del teléfono, la temperatura y el nivel de batería para operar de forma más sigilosa.

Cómo se oculta. Durante el ataque, el malware simula ser tanto una aplicación legítima de la Play Store como la propia tienda de Google, mostrando falsas pantallas de actualización que inducen a las víctimas a instalar cargas maliciosas adicionales.

Detectan 310 campañas que usaron anuncios en Facebook para estafas en todo el mundo

Investigadores de Bitdefender detectaron una infraestructura global de estafas que usó anuncios pagos en Facebook para difundir historias falsas que imitaban medios de comunicación y figuras públicas.

Entre el 9 de febrero y el 5 de marzo identificaron 310 campañas coordinadas con más de 26.000 visualizaciones de anuncios en al menos 25 países.

Cómo funciona. Las campañas usan narrativas falsas (escándalos televisivos, testamentos de celebridades o supuestas plataformas de inversión) para atraer a usuarios a páginas que simulan artículos periodísticos. Allí se les pide registrarse con nombre, mail y teléfono, datos que luego se usan para derivarlos a fraudes de inversión.

El objetivo. Tras registrarse, las víctimas suelen ser contactadas por supuestos brokers que promueven plataformas de trading o cripto y presionan para realizar depósitos iniciales. Las interfaces muestran ganancias ficticias para incentivar más inversiones, pero retirar el dinero luego resulta imposible.

La escala. Los investigadores detectaron tres subcampañas principales con la misma infraestructura y contenido en más de 15 idiomas. El esquema aparece activo en Europa, América del Norte, América Latina, Asia, Oceanía y África.

El modelo. La estructura sugiere un sistema tipo afiliados o franquicia. Distintos grupos operarían campañas regionales usando el mismo kit técnico y el mismo playbook narrativo para replicar las estafas en distintos países.

Evasión. Las campañas usaban técnicas diseñadas para evadir la moderación de Meta. Entre ellas, mostrar dominios confiables en la vista previa de los anuncios mientras el clic redirigía a otro sitio, registrar dominios que imitaban medios nacionales y usar caracteres cirílicos visualmente idénticos al alfabeto latino para evitar filtros automáticos.

🔓 Breaches y hacks

Nueva campaña contra Salesforce, ShinyHunters se atribuye el ataque

Michelin confirma un data breach linkeado a Oracle

Un grupo pro-ruso asegura que hackeó un sistema de suministro de agua de Israel

🔒 Ransomware

Acusan a un negociador de ransomware vinculado a BlackCat

Francia publica su reporte anual y detecta menos casos de ransomware con cifrado y más con robo de datos

Nuevo malware hecho con IA se usó en campaña de Interlock ransomware

💣 Exploits y malware

El plugin Ally de WordPress, expuesto a un exploit que afecta a 200 mil sitios

🔍 Threat intel y vulnerabilidades

SentinelOne publica detalles de la campaña contra FortiGate

Reportes: Check Point, ISC2, Cisco Talos, Kaspersky.

Colombia denuncia intentos de ciberataques durante las elecciones

🛠️ Tools y updates

Windows va a activar Hotpatch por default

Microsoft parchea 79 vulnerabilidades

Splunk y Zoom lanzan parches de seguridad

📋 Privacidad y regulaciones

Los avisos de YouTube serán más largos y no se podrán saltear

Demanda colectiva contra Meta por la recolección de imágenes de sus lentes

X (Twitter) suspende 800 millones de cuentas por manipulación masiva

Este newsletter fue escrito por un humano. Se usó inteligencia artificial para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.