Cómo hackearon a Vercel: el acceso por un proveedor de IA, la pista de ShinyHunters y la versión de un pago millonario

Además: Anthropic analiza un acceso no autorizado a su modelo Mythos, se declaran culpables miembros de Scattered Spider y BlackCat y Meta captura lo que hacen sus empleados para entrenar IA.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

17~24

abr

⚡TL;DR

Esta semana se conoció un hackeo a Vercel, una plataforma cloud de despliegue y hosting muy usada para aplicaciones web (Next.js). La empresa estuvo en el ojo de la tormenta por un breach que tiene varias aristas para analizar.

En primer lugar, porque el ataque fue un puro supply chain que empezó en una máquina de Context[.]ai en la que se habían descargado cheats de Roblox, y Vercel trabaja con esta plataforma. El problema es que, para sorpresa de nadie, esos cheats venían con un infostealer. Fue algo así:

Script de cheats de Roblox en una máquina de Context[.]ai / infección con Lumma stealer / robo de sesiones y tokens OAuth / abuso de accesos ya autorizados entre el proveedor y Vercel / entrada a Vercel usando una integración ya confiable / acceso a logs, configuración y variables de entorno / extorsión y venta de la información robada.

El CEO de la compañía (dato de color, es argentino) dijo que se trató de “un actor excepcionalmente sofisticado acelerado por IA”. La frase terminó convirtiéndose en el meme de la semana:

A partir de la información que publicó Vercel y datos que conseguí con fuentes propias, reconstruyo abajo qué se sabe del caso, incluso con una versión (no confirmada) de un pago de 1.5 millones de dólares por parte de la compañía.

En el mundo del ransomware, dos ciudadanos (uno americano y otro británico) se declararon culpables de ser parte de los esquemas de los grupos BlackCat y Scattered Spider.

Hay tres temas más relacionados a IA que destaco más abajo, uno que tiene que ver con privacidad (Meta va a grabar los movimientos de los empleados para entrenar modelos), otro con todo el ruido de Claude Mythos Preview: lograron entrar a “la IA más peligrosa del mundo” haciendo OSINT. Y un tercero a partir de compañías que fracasaron y ahora venden sus historiales de chats y mails para entrenar modelos.

Para cerrar, un nuevo estudio apunta que los chatbots nos están haciendo “más estúpidos”.

Quién lo hubiera pensado.

Y esta perla absoluta que programó un usuario cansado de las llamadas de spam: una venganza de rick-rolleo infinito.

En esta edición:

🗃️ Compañías fallidas están vendiendo sus chats, mails e historiales internos a compañías de IA

⚖️ Scattered Spider y BlackCat Ransomware: un británico y un americano se declaran culpables

🖱️ Meta captura movimientos del mouse de empleados para entrenar IA

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #198

Cómo hackearon a Vercel: el acceso por un proveedor de IA, la pista de ShinyHunters y la versión de un pago millonario

Vercel confirmó un incidente de seguridad que comprometió parte de sus sistemas internos y expuso variables de entorno de algunos clientes. El vector inicial fue el compromiso de una cuenta de un empleado a través de Context[.]ai, una herramienta externa de inteligencia artificial.

Qué pasó. Según el comunicado oficial, a partir del acceso a la herramienta de IA el atacante tomó control de la cuenta de Google Workspace de ese empleado y desde ahí logró entrar a algunos entornos internos de Vercel. Guillermo Rauch, CEO de Vercel, planteó que el ataque fue “altamente sofisticado” y que sospecha que estuvo “acelerado por IA”.

Reporte técnico. Según HudsonRock fue una infección con Lumma Stealer, en febrero de 2026, que se metió por la cuenta de un empleado de Context[.]ai con privilegios sensibles. Según la empresa, la máquina comprometida mostraba descargas de scripts de exploits (cheats) para Roblox, un vector típico de distribución de infostealers.

Dark News contactó a Jaime Blasco, cofundador y CTO de Nudge Security, plataforma de seguridad para aplicaciones SaaS e IA:

Distintos proveedores, la misma historia: los atacantes comprometen a un pequeño proveedor de IA o SaaS, roban los tokens OAuth que ese proveedor custodia en nombre de sus clientes y se cuelan en cientos de empresas posteriores usando las credenciales de la propia plataforma. OAuth es el nuevo movimiento lateral. Hasta que la industria no trate los tokens OAuth como credenciales de alto valor, vamos a seguir leyendo el mismo post-mortem de brecha con los nombres de los proveedores cambiados.

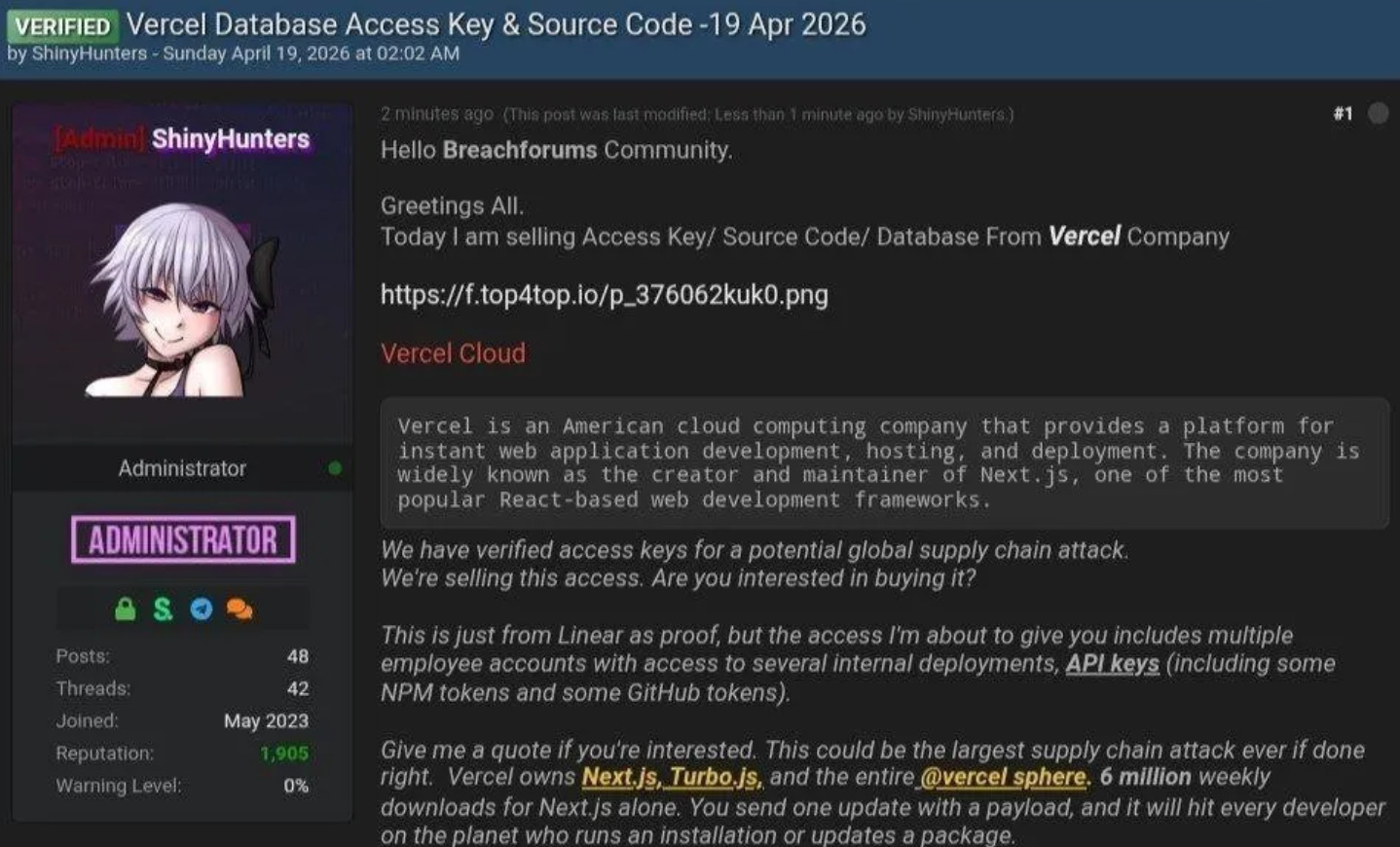

El threat actor. El autor del ataque sería un viejo conocido: ShinyHunters. Son conocidos por haber breacheado a Ticketmaster, Santander y Rockstar Games (GTA).

Interna. Entender quiénes son es un poco más complejo de lo que parece. Explicó a Dark News Mauro Eldritch, especialista en threat intel de BCA LTD:

Hoy el ecosistema alrededor de ShinyHunters es difícil de seguir por rebrands y movimientos internos. Por un lado, ShinyHunters apareció como figura central en BreachForums, aunque el nombre muchas veces representaba a un colectivo más que a un individuo. Por otro, también se lo asocia a un grupo de data extortion muy activo, especializado en comprometer proveedores o servicios usados por muchas empresas, para maximizar el impacto: atacan a uno y terminan afectando a muchos. En el caso de Vercel, el grupo original ahora niega responsabilidad y atribuye el hecho a un “fake ShinyHunters”, un actor sin vínculo con su estructura actual. Además, parte de ese ecosistema se mezcló con alianzas y cruces con otros grupos como Scattered Spider y LAPSUS, lo que vuelve todavía más difícil seguir con precisión quién es quién.

En cuanto a la situación de Vercel, la negociación por la información robada tuvo sus particularidades. Explica Eldritch:

La negociación habría arrancado por Session. Desde el inicio fue caótica y mal manejada, sobre todo porque el actor filtró capturas donde se veían tanto su usuario como el de la víctima, “VercelCloud”. Eso abrió la puerta a intentos de terceros de meterse en la conversación y estafar a una u otra parte haciéndose pasar por intermediarios.

Incluso, señala que hay versiones de un pago:

Vercel habría sumado un negociador que, en la práctica, planteó que primero le enviaran la data robada y recién después la empresa definiría cuánto pagar, algo que generó ruido entre algunos clientes. Horas más tarde empezó a circular la versión de un pago de US$ 1,5 millones al grupo. Poco después, todas las publicaciones fueron eliminadas.

Update. Vercel agregó información sobre el incidente el miércoles y reveló un set adicional de clientes que se vieron afectados por el breach.

Anthropic investiga un acceso no autorizado a Mythos

Anthropic investiga un presunto acceso no autorizado a Mythos, su modelo de IA orientado a ciberseguridad que todavía no fue lanzado al público por los riesgos que implica.

Qué pasó. Anthropic confirmó que está investigando un reporte que habla de un compromiso a través de uno de sus proveedores externos. La información surgió después de un reporte de Bloomberg, que habló de un pequeño grupo de usuarios que habría accedido al modelo el mismo día en que la empresa anunció pruebas limitadas con compañías como Apple y Goldman Sachs.

Cómo habría ocurrido. Según ese reporte, el acceso se habría logrado a partir de las credenciales o permisos de un trabajador de un contratista externo de Anthropic, combinados con métodos usados por investigadores de ciberseguridad. La empresa, por ahora, no confirmó más detalles técnicos.

Por qué importa. Mythos no está disponible de forma abierta justamente por su “potencial para facilitar ciberataques” en los principales sistemas operativos y programas.

Anthropic ya había advertido que el modelo plantea riesgos en materia de ciberseguridad, y una filtración o acceso indebido, incluso acotado, abre preguntas sobre los controles alrededor de herramientas de este tipo.

Compañías fallidas están vendiendo sus chats, mails e historiales internos a compañías de IA

Empresas quebradas están empezando a vender sus archivos internos a laboratorios de IA para entrenar modelos: años de Slack, mails y tickets internos.

Qué pasó. Forbes reveló que compañías cerradas están monetizando su “huella digital” corporativa como dataset para IA. Shanna Johnson, CEO de la extinta Cielo24, contó que vendió todos los mensajes de Slack, correos internos y tickets de Jira por “cientos de miles de dólares”.

El negocio. SimpleClosure, compañía que se dedica a cerrar empresas, dijo que procesó 100 acuerdos de este tipo en el último año. Los pagos fueron desde US$ 10.000 hasta US$ 100.000.

El interés crece porque los modelos más avanzados, sobre todo los agentes de IA, necesitan datasets más complejos que el contenido público de internet: flujos de trabajo reales, cadenas de mails, documentación interna, soporte, coordinación entre equipos y resolución de problemas cotidianos.

Por qué importa. Esto abre un nuevo mercado de “residuos corporativos” para la economía de entrenamiento de IA. Según Forbes, empresas como AfterQuery incluso construyen “mundos de oficina” digitales para entrenar agentes capaces de moverse dentro de entornos laborales reales.

La alarma. Aunque los datos se anonimicen, el riesgo de privacidad es alto. En esos archivos puede haber información sensible, datos identificables de empleados, historial laboral, conflictos internos o decisiones de negocio.

Scattered Spider y BlackCat Ransomware: un británico y un americano se declaran culpables

Un británico ligado a Scattered Spider y un negociador de incidentes vinculado a BlackCat/ALPHV se declararon culpables en EE.UU. por dos casos distintos, pero conectados por un mismo patrón: atacantes que explotan el costado más débil de la cadena, desde empleados engañados por SMS hasta especialistas en ciberseguridad que terminan colaborando con los extorsionadores.

Qué pasó. Tyler Robert Buchanan, de 24 años y de Escocia, admitió haber participado entre 2021 y 2023 en una campaña de intrusiones a al menos una docena de empresas mediante SMS phishing. Según su acuerdo judicial, el grupo enviaba cientos de mensajes a empleados, robaba credenciales en sitios falsos y después usaba ese acceso para entrar a sistemas corporativos, robar datos y vaciar billeteras cripto. El perjuicio reconocido es de al menos US$ 8 millones.

El contexto. Buchanan fue señalado en la órbita de Scattered Spider, el grupo conocido por combinar ingeniería social, robo de credenciales, SIM swapping y ataques a grandes compañías de tecnología, telecomunicaciones y entretenimiento.

En paralelo. Angelo Martino, un estadounidense de 41 años, se convirtió en el tercer especialista en ciberseguridad en declararse culpable por colaborar con BlackCat/ALPHV mientras trabajaba negociando pagos de ransomware para víctimas.

Según el Departamento de Justicia, usó su rol para pasarle a la banda información confidencial que ayudaba a maximizar los rescates. Ya habían admitido su culpa Kevin Martin y Ryan Goldberg. Martino enfrenta hasta 20 años de prisión y le secuestraron bienes por US$ 10 millones.

Meta captura movimientos del mouse de empleados para entrenar IA

Meta va a empezar a registrar movimientos de mouse, clics, teclas y capturas parciales de pantalla de empleados en EE.UU. para entrenar sus modelos de IA. La empresa dice que no se usará para evaluar desempeño, aunque en la empresa se leyó como vigilancia laboral en tiempo real para reemplazar parte del propio trabajo humano.

Qué pasó. Según Reuters, Meta está instalando una herramienta interna llamada Model Capability Initiative (MCI) en computadoras de empleados en Estados Unidos. El software va a monitorear interacciones en apps y sitios de trabajo, incluyendo movimientos del mouse, clics, atajos de teclado y capturas ocasionales de pantalla. El objetivo es usar esos datos para entrenar agentes de IA que aprendan cómo los humanos usan una computadora en tareas cotidianas.

Qué busca Meta. La empresa quiere que sus modelos mejoren en algo que todavía les cuesta: navegar interfaces reales, elegir opciones en menús, usar shortcuts y completar flujos de trabajo como lo haría un empleado. En un memo interno, el CTO Andrew Bosworth planteó la visión de una compañía donde “los agentes hagan principalmente el trabajo” y los humanos se limiten a dirigir, revisar y corregir.

El contexto. La medida forma parte de una reestructuración más amplia. Meta viene empujando fuerte el uso interno de IA para programación y otras tareas, creó equipos específicos para desarrollar agentes que construyan y prueben productos, y planea recortar 10% de su plantilla global desde mayo.

También está borrando diferencias entre roles bajo una nueva etiqueta interna: “AI builder”.

🔓 Breaches y hacks

Roban 292 millones de dólares de la plataforma cripto Kelp DAO

Defacean el sitio de Seiko y aseguran que tienen datos de clientes

Una agencia de gobierno francesa sufre un hackeo

🔒 Ransomware

Más de 200 empresas de Japón pagaron rescates

Publican una entrevista con DragonForce Ransomware

Detectan dos nuevas variantes de la cepa Kyber que usa cifrado post cuántico

💣 Exploits y malware

Una falla en servidores Apache ActiveMQ impacta 6.400 servidores

StealTok: más de 130 mil usuarios infectados con una extensión para bajar videos de TikTok

Detectan un nuevo wiper que opera en OT, en Venezuela

🔍 Threat intel y vulnerabilidades

Reportes: Cisco Talos, Barracuda, The Chromium Projects, BlackBerry, Cobalt, NordVPN

Check Point: The Gentlemen ya hackeó 240 organizaciones

🛠️ Tools y updates

Microsoft cambia el Copilot de GitHub a un modelo de consumo de tokens

Apple arregla el bug que permitía recuperar mensajes desde las notificaciones de Signal en iOS

📋 Privacidad y regulaciones

ICE (EE.UU.) reconoce que usa spyware

Espías rusos comprometen la cuenta de signal de Julia Klöckner, presidenta del Bundestag

Australia investiga compañías de gaming por casos de grooming y radicalización

Este newsletter fue escrito por un humano. Se usó inteligencia artificial generativa para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.