Israel hackeó las cámaras de Teherán para espiar a Khamenei antes del ataque conjunto con EE.UU.

Además: LLMs permiten identificar usuarios con seudónimos, detectan un kit avanzado para hackear iPhone y detienen a un acusado de estafar a Aerolíneas Argentinas por explotar un bug.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

27feb

06mar

⚡TL;DR

El ataque de Estados Unidos contra Irán, en el cual el país gobernado por Donald Trump mató al ayatollah Alí Khamenei, tuvo un componente cyber que fue contado en detalle por el Financial Times esta semana: Israel logró hackear las cámaras de Teherán para estudiar los movimientos del supremo líder.

Además de haber recolectado material en video durante años, también interceptaron las torres de comunicaciones móviles para hacer que los teléfonos parecieran ocupados en el momento del ataque e impedir alertas al ayatollah.

Como respuesta, se detectó un pico de actividad en el escaneo de cámaras de seguridad expuestas que fue atribuido a un grupo de hacking con vínculos con el gobierno iraní.

Hubo varias noticias con implicancias tech relacionadas a este conflicto:

Ataques de drones afectaron servidores de AWS en Medio Oriente

La aplicación iraní para rezar BadeSaba fue hackeada y envió mensajes que incitaban a “resistir el régimen de Khamenei”

Hubo un apagón de internet como respuesta del oficialismo para aislar a los ciudadanos

Más de 60 grupos “hacktivistas” expresaron apoyo por Irán

Salieron reportes sobre posibles respuestas de Irán: Check Point Research, Flashpoint, Unit 42 (Palo Alto), SentinelOne.

El aspecto cibernético de la guerra está cada vez más instalado, con el temor de un ataque cinético de envergadura siempre latente.

Dejando la guerra de lado, esta semana también hubo investigaciones interesantes. Una que circuló mucho: los LLM pueden servir para identificar (o des-anonimizar) cuentas con seudónimos. Detectaron, en otro paper, que a partir de las cubiertas de ciertos modelos de autos se pueden rastrear conductores. Y también trascendió, por una investigación de Wired, un kit para hackear iPhone (con el twist de que podría haber sido desarrollado para el Gobierno de EE.UU.).

En Argentina, detuvieron a un joven que trabajaba en una empresa de ciberseguridad (Strike) y, a través de la explotación de una vulnerabilidad, compraba millas por un monto muy bajo para viajar en Aerolíneas Argentinas: estafó a la empresa por medio millón de dólares.

La perlita de la semana tiene que ver -otra vez- con Doom. Esta vez, parece que lograron correrlo en un conjunto de células de un cerebro humano.

En esta edición:

📹 Israel hackeó las cámaras de Teherán para espiar a Khamenei antes del ataque conjunto con EE.UU.

✈ Detienen a un acusado de estafar a Aerolíneas Argentinas explotando un bug

🛞 La presión de las cubiertas puede ser usada para trackear conductores

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #188

Israel hackeó las cámaras de Teherán para espiar a Khamenei antes del ataque conjunto con EE.UU.

Israel dice que hackeó casi toda la red de cámaras de tránsito de Teherán para espiar durante años al ayatollah Alí Khamenei y a su entorno de seguridad, según fuentes citadas por el Financial Times.

Además, lograron interrumpir las torres de conexión móvil en las locaciones cercanas a donde estaba el líder iraní para inundar las comunicaciones e impedir que llegaran alertas sobre el ataque que terminó con la vida de Khamenei.

Cómo operaba. Las imágenes, cifradas y enviadas a Israel, permitieron mapear direcciones, turnos y recorridos de los principales custodios iraníes. Con acceso a redes móviles, los servicios de inteligencia podían confirmar la presencia de Khamenei en el complejo e incluso interferir comunicaciones alrededor del predio.

Contexto. La operación se enmarca en la ofensiva conjunta con EE.UU. conocida como Operation Epic Fury, que siguió a ataques previos atribuidos a Israel contra bases y científicos nucleares iraníes. Según las fuentes, el plan llevaba meses y se ajustó cuando se confirmó que Khamenei asistiría en persona a una reunión un sábado por la mañana.

La ejecución. Ese día, al menos dos agentes israelíes confirmaron de forma independiente que el encuentro estaba en curso. Israel lanzó decenas de ataques de precisión contra el complejo. EE.UU. confirmó que Khamenei fue eliminado junto a su círculo íntimo.

El rol ciber. El jefe del Estado Mayor Conjunto de EE.UU., el general Dan Cain, dijo que la fase inicial incluyó operaciones espaciales y cibernéticas para “desorientar y confundir” a Irán, interrumpiendo comunicaciones y sensores para facilitar el ingreso de aviones israelíes.

Explica el Financial Times:

Casi todas las cámaras de tránsito de Teherán fueron hackeadas durante años. Una de esas cámaras tenía un ángulo especialmente útil: permitía ver dónde los custodios solían estacionar sus autos personales y ofrecía una ventana a la rutina interna de una parte aparentemente mundana pero altamente custodiada del complejo.

Algoritmos complejos agregaban detalles a los dossiers de los miembros de la guardia de seguridad: direcciones, horarios de servicio, rutas hacia el trabajo y, sobre todo, a quiénes estaban asignados para proteger y trasladar. Con eso construían lo que los servicios de inteligencia llaman un “patrón de vida”.

Tampoco fue menor que Israel lograra interferir componentes específicos de alrededor de una docena de torres de telefonía móvil cerca de la calle Pasteur, haciendo que los teléfonos figuraran como ocupados al recibir llamadas e impidiendo que el equipo de protección de Khamenei recibiera posibles advertencias.

Mucho antes de que cayeran las bombas, “conocíamos Teherán como conocemos Jerusalén”, dijo un actual funcionario de inteligencia israelí. “Y cuando conocés un lugar como la calle en la que creciste, notás cualquier cosa que esté fuera de lugar.”

Antecedente. Esta es la segunda operación militar importante de Estados Unidos este año en la que las unidades cyber estadounidenses recibieron elogios por parte de los líderes del Pentágono.

El Departamento de Guerra también atribuyó al Comando Cibernético operaciones cruciales para desactivar las defensas antimisiles y la red eléctrica de Venezuela antes de la captura del presidente Maduro en enero.

Otras entidades, como el NCSC de Gran Bretaña, advierten posibles ciberataques de Irán como reacción.

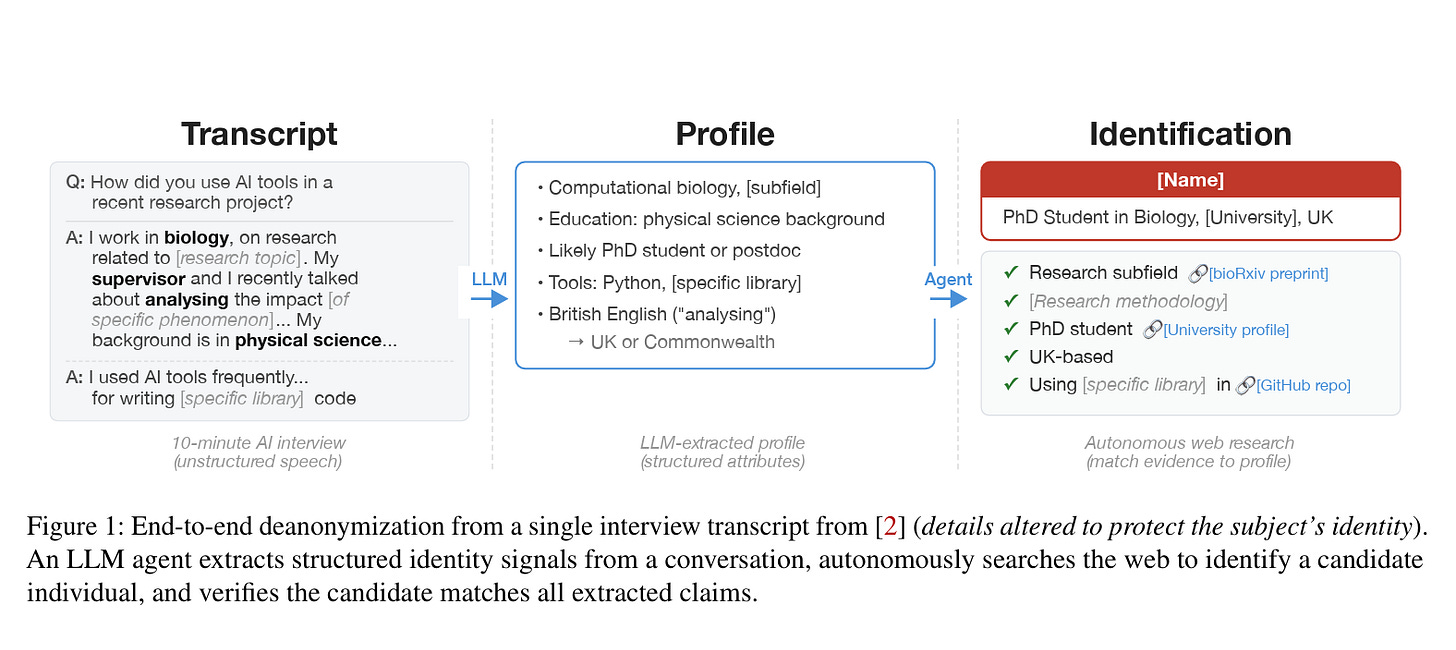

LLMs pueden identificar usuarios anónimos online

Investigadores revelaron en un paper que los modelos LLM pueden revelar la identidad de cuentas seudónimas en redes sociales con tasas de éxito superiores a los métodos clásicos. En los experimentos, se llegó a una identificación del 68 por ciento de las cuentas con una precisión del 90 por ciento.

Cómo lo hicieron. Los investigadores cruzaron publicaciones entre plataformas como Hacker News, LinkedIn y Reddit. A diferencia de ataques previos como el “Netflix Prize attack”, que requerían datos estructurados, los LLM pudieron navegar, razonar y vincular identidades con mucha menos preparación previa.

Los resultados. En un test con respuestas abiertas de un cuestionario de Anthropic, identificaron correctamente al 7 por ciento de los participantes. En Reddit, cuantos más datos compartía un usuario (por ejemplo, más de diez películas comentadas en r/movies y otros subreddits), más fácil era identificarlo: hasta 48,1 por ciento con 90 por ciento de precisión.

Qué cambia. La anonimización funcionaba bajo la premisa de que desanonimizar a alguien era costoso y excepcional. Según los autores, los LLM rompen ese supuesto y abaratan el proceso, lo que abre la puerta al doxxing, perfiles comerciales hipersegmentados y estafas personalizadas.

Mitigación. Proponen limitar APIs, detectar scraping automatizado y sumar guardrails en los modelos para bloquear intentos de desanonimización.

Descubren un kit avanzado para hackear iPhone

Investigadores de Google revelaron un sofisticado toolkit de hackeo para iPhone, bautizado “Coruna”, que habría sido usado en campañas masivas de explotación contra usuarios de iOS.

Hay indicios de que la herramienta pudo haber sido desarrollada originalmente para el gobierno de Estados Unidos.

Qué es Coruna. Es un kit que reúne cinco cadenas completas de explotación y aprovecha 23 vulnerabilidades distintas en iOS.

Permite comprometer un iPhone simplemente con visitar un sitio web malicioso, instalando malware sin interacción adicional. Según Google, es un conjunto de técnicas poco común por su complejidad y recursos requeridos.

La pista estadounidense. La firma de seguridad iVerify encontró similitudes entre Coruna y herramientas vinculadas a la operación “Triangulation”, descubierta en 2023 contra Kaspersky y que Rusia atribuyó a la National Security Agency. Según iVerify, el código parece escrito por desarrolladores angloparlantes y muestra un nivel de profesionalismo y modularidad propio de herramientas estatales.

Impacto. iVerify estima que sólo en la campaña criminal pudieron haberse infectado unos 42.000 dispositivos. No hay cifra total confirmada. El kit funciona contra iOS 13 a 17.2.1 explotando fallas en WebKit y Apple corrigió las vulnerabilidades en iOS 26. No hay evidencia de ataques exitosos contra dispositivos con Lockdown Mode activado.

Dudas. No está claro cómo Coruna salió del ámbito estatal. Analistas apuntan al mercado de brokers de zero-days, que compran y revenden exploits a gobiernos y actores privados.

Detienen a un acusado de estafar a Aerolíneas Argentinas explotando un bug

La Policía Federal detuvo a Juan Ignacio Veltri, un programador de 30 años, acusado de defraudar a Aerolíneas Argentinas por 493.800 dólares mediante la manipulación del sistema de millas.

Qué pasó. Según la investigación, Veltri habría explotado una vulnerabilidad en la plataforma Aerolíneas Plus para adquirir 16.595.000 millas por apenas 205.680 pesos y luego canjearlas por pasajes internacionales.

Modus operandi. De acuerdo con fuentes del caso, se alteraban datos y parámetros del sistema para modificar el precio de los tickets o la cantidad de millas necesarias para emitirlos.

Allanamiento. Fue detenido en su departamento de Ciudadela tras un operativo del Departamento Unidad Investigativa contra la Corrupción de la Policía Federal. En el procedimiento se secuestraron notebooks, celulares, discos rígidos y documentación.

Impacto. Entre diciembre de 2023 y enero de 2025 se emitieron al menos 65 pasajes para él y terceros. La empresa anuló transacciones, bloqueó cuentas, invalidó pasajes y sumó a los titulares a una lista interna. Se investiga a más de 50 personas por maniobras similares.

La causa. El expediente quedó en manos del fiscal federal Guillermo Marijuan y del juez Sebastián Casanello. Veltri fue indagado y se negó a declarar. Está imputado por defraudación a la Administración Pública y defraudación mediante manipulación de sistema informático. No se descartan otros delitos, como lavado de dinero.

Quién es. Veltri se presenta como “Desarrollador Full Stack Senior” con experiencia en fintech y plataformas de pago. Trabajó en MercadoLibre entre 2017 y 2022 y luego en Pomelo hasta fines de 2024. Actualmente trabajaba en la empresa de ciberseguridad Strike.

Perfil público. En redes sociales mostraba viajes frecuentes a destinos como Dubái, Roma, Madrid, Punta Cana, Cancún y Bariloche, además de fotos en París frente a la Torre Eiffel y el Museo del Louvre.

Estado. Seguirá detenido mientras avanza la investigación judicial sobre una de las mayores maniobras detectadas contra el sistema de millas de la aerolínea estatal.

La presión de las cubiertas puede ser usada para trackear conductores

Investigadores del IMDEA Networks Institute demostraron que los sensores de presión de neumáticos de los autos modernos pueden usarse para rastrear vehículos sin que sus dueños lo sepan.

Cómo funciona. El sistema TPMS (Tire Pressure Monitoring System), obligatorio en muchos países desde fines de los 2000, envía por radio la presión de cada rueda. El problema: también transmite un identificador único sin cifrar.

Con un receptor barato se puede capturar esa señal y reconocer el mismo auto cada vez que pasa, incluso a más de 50 metros y a través de paredes.

La prueba. Durante 10 semanas montaron una red de receptores de unos 100 dólares cerca de rutas y estacionamientos. Recolectaron más de seis millones de mensajes de más de 20.000 vehículos.

Por qué importa. A diferencia de las cámaras, no hace falta ver la patente. El ID fijo permite reconstruir rutinas, horarios y patrones de movimiento.

Hoy, las regulaciones de ciberseguridad vehicular no contemplan específicamente este riesgo.

🔓 Breaches y hacks

Breach en el Ministerio de Salud de Francia

Hackean un sitio de torrents y filtran datos

Un APT asociado a China ataca telcos en Sudamérica

🔒 Ransomware

Un ciudadano ruso se declara culpable de ser administrador de Phobos Ransomware

Grupo D'Arc (Argentina), anunciado como víctima

Qilin se consolidó como el grupo más activo de 2025

💣 Exploits y malware

Nueva vulnerabilidad en OpenClaw

Explotan Archive.org para infectar usuarios

Nueva explotación activa en servidores VMware Aria Operations

🔍 Threat intel y vulnerabilidades

1Phish, nuevo kit de phishing

Nueva campaña de ClickFix asociada a Corea del Norte (DPRK)

Reportes: DataTribe, Cloudflare, Black Kite, HP Wolf Security.

🛠️ Tools y updates

Google parchea un zero day en Android

Cisco lanza 27 actualizaciones

MESH, nueva herramienta forense móvil

📋 Privacidad y regulaciones

Juntas firmas para que el Congreso trate una ley que prohíba el uso de celulares y redes sociales a los chicos

Agencias federales de EE.UU. empiezan a abandonar Anthropic

China empuja la integración de IA en sus herramientas militares

Este newsletter fue escrito por un humano. Se usó inteligencia artificial para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.

Juan Brodersen