Grandes medios bloquean a Wayback Machine y ponen en riesgo el archivo público de internet

Además: hackearon otra vez a Rockstar Games, Booking confirma una filtración de datos y Claude Mythos Preview tuvo un 73% de éxito en CTFs.

Dark News es un resumen semanal de noticias de ciberseguridad, privacidad y hacking. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

10~17

abr

⚡TL;DR

Internet se almacena, más allá de los servidores originales de cada sitio, en un repositorio online que hasta el momento ha operado como el archivo de internet: Wayback Machine, del Internet Archive. Se trata de una biblioteca digital sin fines de lucro, fundada en 1996, que scrapea con bots el contenido de páginas web y descarga lo que se ve públicamente, para guardar una “foto” del contenido en un momento determinado.

Y ahora está en peligro.

Esta semana se supo que al menos 23 medios de comunicación importantes a nivel global le bloquearon el acceso al contenido. Y, otra vez, la responsable es la IA: la industria mediática está en guerra con compañías como Google, OpenAI y Anthropic porque usan su información sin retribuirlas económicamente.

El concepto central es el de fair use: ¿cuánto de lo que hacen es uso legítimo y cuánto violación de copyright? El tema engloba un problema más legal-político que tecnológico. Y representa un problema grave para el periodismo, que en EE.UU. ya tiene referentes que están advirtiendo sobre el problema que esto puede generar: “En la era de la desinformación y las alucinaciones de la IA, el archivo de internet es más crítico que nunca”.

Además, salió un estudio independiente sobre Claude Mythos Preview, el tema central de la semana pasada, que dice que tuvo un 73% de éxito en desafíos CTF. Anthropic lanzó una actualización de su modelo esta semana y tuvo que aclarar que no era peligroso, por el revuelo que causó días atrás.

Entre otros temas relevantes, (otra vez) hackearon a Rockstar (creadores de GTA), Booking sufrió una filtración de datos grande y una nueva investigación reveló cómo sigue activo un mercado negro de 21 mil millones de dólares en Telegram. Además, una nueva medida de Google va a penalizar a los sitios que hacen hijacking del botón “atrás” del navegador.

Dejo como recomendación de lectura esta nota de Wired que dice que internet se transformó en un lugar “fake-happy” a partir del impacto de los sitios generados con IA.

En el mundo del open source, salió la versión 7.0 del kernel de Linux.

En esta edición:

🕰️ Grandes medios bloquean a Wayback Machine y ponen en riesgo el archivo público de internet

🎯 Claude Mythos Preview tuvo un 73% de éxito en desafíos CTF

↩️ La trampa del botón de “atrás” en Google Search: penalizan los sitios que secuestran la función

💸 Nueva investigación revela que Telegram aloja un mercado negro cripto de 21 mil millones

⏰ Substack dice que leer este correo completo lleva 13 minutos

Dark News #197

Grandes medios bloquean a Wayback Machine y ponen en riesgo el archivo público de internet

Wayback Machine, herramienta para archivar sitios web, está perdiendo acceso a parte del archivo periodístico online. Al menos 23 grandes medios de comunicación ya bloquean su crawler, en lo que es una disputa entre preservación pública y el riesgo de que ese material alimente modelos de IA.

Qué pasó. La noticia la había dado Nieman Lab en enero y, desde entonces, según un análisis citado por Wired y Originality AI, 23 grandes medios bloquean a ia_archiverbot, el crawler que usa Internet Archive para alimentar Wayback Machine.

Entre ellos aparecen The New York Times y USA Today Co., que además controla más de 200 medios. Reddit también cerró el acceso. En otros casos, como The Guardian, la restricción es más sutil: no bloquea el rastreo, pero limita la visibilidad pública del contenido archivado.

Antecedentes. En 2025, Reddit ya había restringido el acceso a Wayback Machine y dejó que archive casi solo su homepage, con el argumento de que empresas de IA estaban usando el archivo para esquivar sus límites de scraping y licencias. En paralelo, Wikipedia bloqueó a Archive[.]today, un sitio de características similares.

Por qué importa. Wayback Machine es el gran archivo público de la web. Sirve para rastrear cambios en artículos, verificar posteos borrados, chequear ediciones silenciosas y reconstruir contextos que ya no están online.

Si ese acceso se reduce, parte de la memoria digital queda bajo control de las propias plataformas o medios que publicaron el contenido.

Tensión. Los medios justifican los bloqueos con dos argumentos: frenar scraping generalizado y evitar que su contenido archivado termine usado para entrenar sistemas de IA que luego compiten con ellos. The New York Times sostiene que ese uso puede violar el copyright. USA Today dice que no busca bloquear específicamente a Internet Archive, sino aplicar una política más amplia contra bots.

Mark Graham, director de Wayback Machine, resumió en febrero de este año:

Estas preocupaciones son comprensibles, pero infundadas. Wayback Machine no está pensada para ser un backdoor para el scraping comercial a gran escala y, como otros actores de la web hoy, dedicamos una cantidad significativa de tiempo y esfuerzo a prevenir ese tipo de abusos. Más allá de las preocupaciones legítimas que pueda haber sobre la IA generativa, las bibliotecas no son el problema y bloquear el acceso a los archivos web no es la solución, hacerlo pone en riesgo de dañar seriamente el registro público.

Respuesta. Más de 100 periodistas firmaron una carta de apoyo a Internet Archive impulsada junto a grupos como EFF y Fight for the Future.

Claude Mythos Preview tuvo un 73% de éxito en desafíos CTF

Claude Mythos Preview ya muestra capacidades ofensivas de ciberseguridad mucho más avanzadas que las de modelos anteriores. Una evaluación del AI Security Institute encontró que puede encadenar ataques complejos sobre redes vulnerables y completar, en algunos casos, una simulación corporativa de 32 pasos de punta a punta.

Qué detectaron. En desafíos tipo CTF, Mythos Preview mejoró fuerte frente a modelos anteriores. En tareas de nivel experto, donde hasta abril de 2025 ningún modelo lograba resultados, alcanzó una tasa de éxito del 73%.

Por qué importa. La evaluación sugiere que ya puede comprometer de forma autónoma sistemas empresariales chicos, débiles y mal defendidos, siempre que tenga acceso a la red. El instituto aclara que eso no prueba todavía capacidad contra entornos bien protegidos, porque las pruebas no incluyeron defensas activas ni detección.

Entre líneas. Mythos Preview no logró completar otra simulación centrada en entornos industriales, aunque el informe aclara que se trabó en la parte IT y que eso no alcanza para descartar capacidades en OT. También advierte que el rendimiento podría seguir subiendo con más cómputo.

La trampa del botón de “atrás” en Google Search: penalizan los sitios que secuestran la función

Google empezará a penalizar en Search a los sitios que hacen “back button hijacking”, una práctica engañosa que impide volver normalmente a la página anterior y empuja al usuario a páginas no visitadas, recomendaciones no solicitadas o publicidad. La compañía la incorporó a su política de spam por “prácticas maliciosas” y advirtió que esos sitios podrán recibir acciones manuales o degradaciones automáticas en el ranking.

Qué cambia. Desde ahora, el “back button hijacking” pasa a ser una violación de la política de spam vinculada a prácticas maliciosas, es decir, conductas que generan una brecha entre lo que el usuario espera y lo que realmente ocurre, con impacto negativo en experiencia, privacidad o seguridad.

Cómo impacta. Las páginas que usen este tipo de scripts podrán sufrir sanciones manuales o caídas automáticas en Google Search, lo que puede afectar directamente su visibilidad y tráfico orgánico.

Deadline. Google dijo que detectó un aumento de este comportamiento y les dio a los dueños de sitios dos meses para corregirlo. La aplicación de la medida empezará el 15 de junio de 2026.

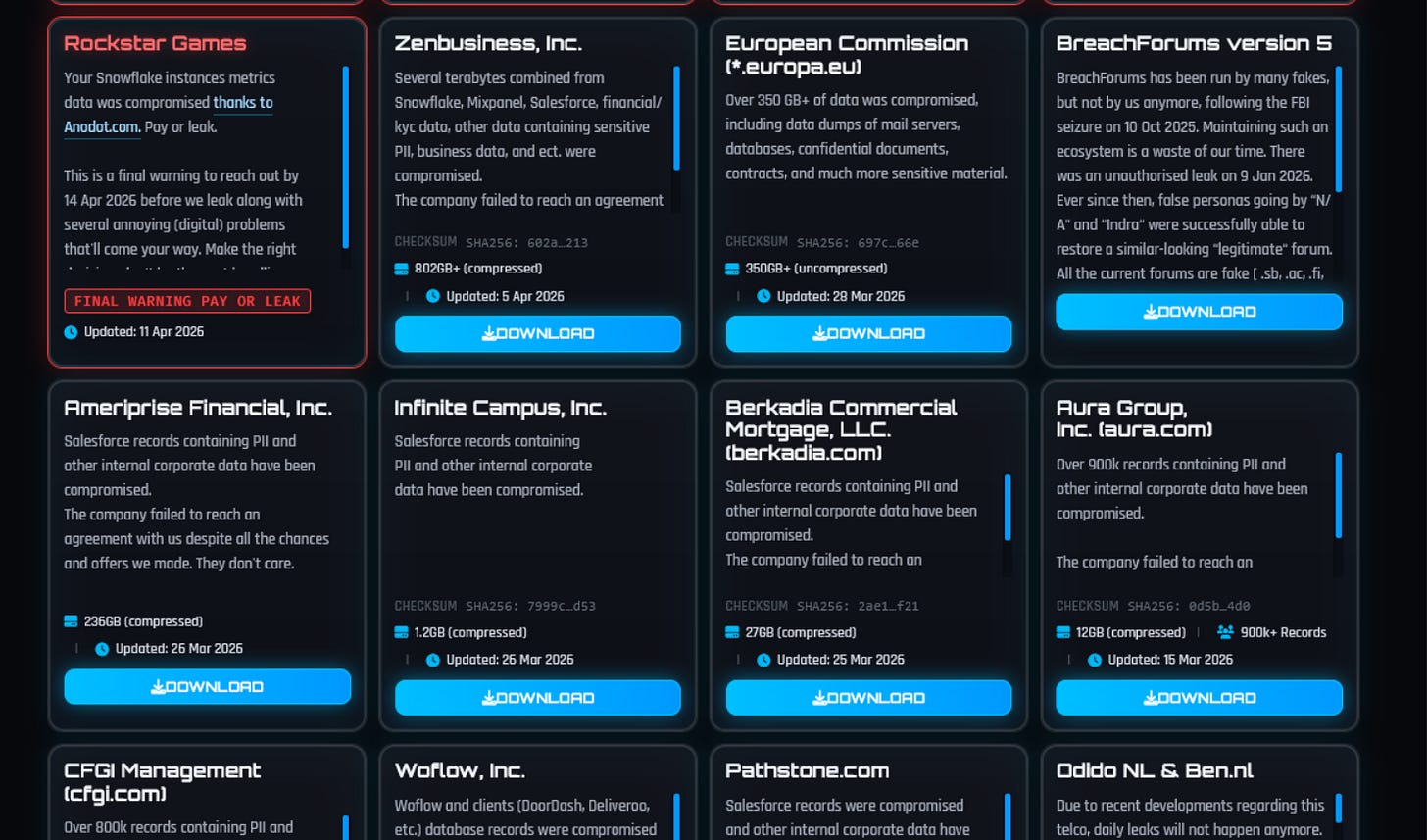

Rockstar Games, creadores de GTA, hackeado (otra vez)

Rockstar Games confirmó esta semana que cibercriminales accedieron a “una cantidad limitada” de información interna en una brecha ligada a un proveedor externo, pero buscó bajar el tono: dijo que el incidente no afecta ni a la empresa ni a los jugadores.

Qué pasó. Según los reportes, ShinyHunters habría comprometido Anodot, una plataforma de análisis y monitoreo de costos en la nube que Rockstar usa, y desde ahí habría obtenido tokens de autenticación para entrar al data warehouse de Snowflake de la empresa. La hipótesis es que no quebraron el cifrado de Snowflake: aprovecharon el acceso delegado de una herramienta con permisos amplios.

La clave. El punto débil no habría sido Snowflake sino la integración. Si una herramienta externa tiene permisos de lectura sobre un entorno sensible y ese tercero queda comprometido, el acceso ya está garantizado.

Qué dice Rockstar. La empresa confirmó el acceso, pero lo relativizó. También aseguró que no hay impacto operativo ni para jugadores. Por ahora, eso sugiere que no espera una filtración grave vinculada a GTA 6, al menos en términos de contenido sensible o planes de lanzamiento.

Antecedentes. En 2022 Rockstar ya sufrió una de las filtraciones más resonantes de la industria, con más de 90 videos e imágenes tempranas de GTA 6, y en 2023 el primer tráiler también se filtró antes de tiempo.

Booking sufre una filtración de datos

Booking confirmó un incidente que expuso datos de reservas de algunos clientes. La empresa habló de “terceros no autorizados”, pero no informó cuántos usuarios fueron afectados ni cómo ocurrió el acceso.

Qué pasó. La plataforma detectó actividad sospechosa vinculada a atacantes que lograron acceder a parte de la información de reservas de huéspedes. Booking dijo que ya contuvo el incidente, actualizó el PIN de las reservas impactadas y notificó a los usuarios afectados.

Qué datos quedaron expuestos. Booking.com dijo que no se comprometió información financiera. Pero el acceso sí pudo incluir nombres, mails, direcciones, teléfonos, detalles de la reserva y cualquier dato adicional que el usuario haya compartido con el alojamiento.

Por qué importa. Aunque no haya tarjetas filtradas, ese combo alcanza para montar estafas muy convincentes. Con datos de una reserva real, un atacante puede hacerse pasar por el hotel o por Booking.com y pedir pagos, verificaciones o documentos con apariencia legítima.

El contexto. Booking.com arrastra antecedentes de fraude dentro de su ecosistema, especialmente estafas que usan mensajes falsos para pedir “verificaciones” antes del viaje. En 2018, además, un ataque vía phishing contra empleados de hoteles expuso datos de más de 4.000 usuarios y terminó con una multa en Países Bajos por reportarlo tarde.

Nueva investigación revela que Telegram aloja un mercado negro cripto de 21 mil millones

Telegram sigue alojando un mercado negro chino vinculado a estafas cripto y trata de personas, pese a que fue sancionado oficialmente por el Reino Unido hace casi tres semanas. La revelación surge de una investigación del periodista Andy Greenberg, de Wired.

Qué pasó. El marketplace se llama Xinbi Guarantee y opera desde hace más de tres años dentro de Telegram como un bazar en chino para servicios de lavado de dinero, infraestructura para estafas con criptomonedas y otros delitos. Según la investigación, el Reino Unido lo sancionó el 26 de marzo por facilitar estafas y trata, pero Telegram no eliminó sus cuentas.

Los números. La empresa de trazabilidad cripto Elliptic estima que Xinbi Guarantee ya movió unos US$ 21.000 millones en transacciones totales. Incluso después de las sanciones británicas, procesó otros US$ 505 millones en apenas 19 días y siguió sumando usuarios hasta rozar los 500.000 compradores y vendedores.

Qué ofrecía. Según Wired y Elliptic, el mercado no solo funcionaba como engranaje de lavado para redes de scam centers del sudeste asiático, sino que también alojaba publicaciones de productos como bastones eléctricos, tasers y esposas, presuntamente ligados a operaciones de trata, además de servicios de acoso por encargo y avisos sexuales que incluían menores.

Por qué importa. El caso vuelve a poner presión sobre Telegram y sobre Pavel Durov por el rol de la app como infraestructura visible para economías criminales a gran escala.

🔓 Breaches y hacks

Encuentran la posibilidad de ejecutar código en PHP Composer

CPUID, hackeado para inyectar malware vía CPU-Z y HWMonitor

Hallmark sufre un data breach: 1,7 millones de cuentas comprometidas

🔒 Ransomware

Atacantes todavía usan el playbook de Black Basta

Payouts King apunta a “la corona” del ransomware: Zscaler

Abusan de QEMU (open source de máquinas virtuales) para instalar ransomware

💣 Exploits y malware

108 extensiones maliciosas de Chrome roban datos de Google

Infección de Lumma Stealer con Sectop RAT

Una descarga falsa de Slack infecta equipos: Malwarebytes

🔍 Threat intel y vulnerabilidades

Microsoft, Apple y Google, las marcas más usadas para phishing según Check Point en el Q1 2026

Recorded Future: Brasil, México y Argentina, los países más atacados de LATAM

🛠️ Tools y updates

Adobe parchea un zero day y 55 vulnerabilidades en 11 productos

CISA actualiza su base de datos de KEV

EyeWitness, una herramienta que toma screenshots de sitios web

📋 Privacidad y regulaciones

Rusia bloquea la red social Blue Sky

16 años de prisión para dos ciudadanos norteamericanos que manejaban una granja de trabajadores falsos norcoreanos

Roblox alcanza un acuerdo por la verificación de edad

Este newsletter fue escrito por un humano. Se usó inteligencia artificial generativa para resumir textos, detectar errores de redacción, concordancia y typos. Aun así, puede contener imprecisiones.

Para cualquier comentario, corrección o sugerencia, podés responder este mail. Si tenés información sobre un hackeo, me podés contactar por acá o por mis redes.

Si te sirvió, compartilo: tu recomendación orgánica es mucho más valiosa que cualquier campaña publicitaria.