Ekoparty 20, día 2: exponen vulnerabilidades en los sistemas de reservas de pasajes aéreos

La segunda jornada de la convención de hackers tuvo charlas sonbre distintas fallas, desde routers hasta procesadores. Los CTF de Worldcoin y Banco Galicia, villages y más.

Dark News es un resumen semanal de noticias de ciberseguridad. Los temas están producidos y seleccionados por Juan Brodersen según estos criterios de edición.

Cobertura de Ekoparty desde Buenos Aires - Día 1

14

nov

⚡ TL;DR

Segundo día de Ekoparty y empezaron a aparecer los platos fuertes. Una charla sobre vulnerabilidades en los sistemas de reservas de pasajes fue una de las que más dio que hablar en el día 2 de la conferencia.

Si bien no es novedad que es muy fácil acceder a una reserva de un tercero, -en tanto los sistemas sólo piden un código y el apellido— dos investigadores mostraron en vivo cómo se puede adivinar un código y, para apellidos comunes o personalidades públicas como Barack Obama, no es muy complicado entrar en una reserva e incluso alterarla.

Las otras dos conferencias destacadas tuvieron que ver con cómo explotar un problema de seguridad en routers DrayTek y la vulnerabilidad en procesadores AMD, ambas charlas presentadas este año en DEF CON.

Los CTF también dieron que hablar: desde el famoso orbe de Worldcoin, donde la empresa pide que “engañen” al sistema, hasta el del Banco Galicia, que llamó a hackers a que encuentren vulnerabilidades en sus sistemas. Este último fue uno de los más concurridos.

Red Team vs. Blue Space, Cyberfinance y los desafíos que plantearon algunas empresas en el espacio de los sponsors: acá, en tándem con Clarín, el resumen del día 2 de la conferencia.

⏰ Substack dice que leer este correo completo lleva 10 minutos

Dark News #112

Aerolíneas vulnerables: cómo se puede hackear el sistema de reservas

El segundo día de Ekoparty tuvo dos platos fuertes: por un lado, dos hackers mostraron lo simple que es acceder a reservas de pasajeros de más de 50 aerolíneas del mundo, lo que permite ver datos personales, además de conocer sus itinerarios y hasta modificar o cancelarlas. Y, por el otro, otra dupla cerró el día explicando cómo vulnerar procesadores AMD, uno de los principales fabricantes de microchips del mundo.

La primera charla, a cargo de Ignacio Laurence y Luciano Paccella, dos investigadores argentinos, demostró lo vulnerable que es el sistema de reservas que usan las aerolíneas. Sucede que, a fin de cuentas, sólo con el código que brinda la empresa y el apellido del pasajero es posible entrar y realizar modificaciones.

“La vulnerabilidad se debe a que la mayoría de las aerolíneas utilizan un sistema de autenticación débil para gestionar las reservas online. Por ejemplo, al comprar un pasaje, el acceso a la reserva solo requiere el PNR (código de reserva) y el apellido. Muchos sitios no implementan limitadores de frecuencia, lo que permite a un atacante adivinar códigos de reservas, especialmente con apellidos comunes como González, García o Smith”, explicó a Dark News Ignacio Laurence, alias Criptex.

“Además, algunas aerolíneas permiten acceder con el número de e-ticket, que es largo pero secuencial, facilitando la automatización y la posibilidad de que un atacante acceda rápidamente a múltiples reservas”, complementó Luciano Paccella, abogado.

Este tipo de ataque implica que se puede acceder a datos de los pasajeros, cómo su número de pasaporte y nombre completo, además de poder inferir cuándo y dónde se encuentra un ciudadano y hacia dónde viaja. Pero, más peligroso aún, también se pueden hacer modificaciones en la reserva o incluso cancelarlas.

Durante la charla en el salón principal los investigadores dieron ejemplos de vuelos de famosos a los que pudieron acceder, dentro del sistema de reservas de cada aerolínea: Scarlett Johansson, Matt Damon, David Beckham y hasta Barack Obama.

Explicó el investigador:

De las 51 aerolíneas que investigamos, sólo vimos cuatro que tenían alguna medida más de seguridad: Swiss Airlines, Japan Airlines, Air Koryo y Pegasus Airlines. Pegasus parecía la más segura porque implementa un sistema de autenticación de dos factores. También hay aerolíneas que no tienen protección alguna, mientras que otras cuentan con medidas de mitigación, como captchas o limitadores de frecuencia robustos, aunque un atacante podría seguir explotando la vulnerabilidad, pero con más dificultad.

Durante la charla explicaron cómo se podría mitigar este problema: con un segundo factor de autenticación, es decir, por ejemplo, que la aerolínea envíe un correo o un SMS al usuario para hacer un doble chequeo de su identidad a la hora de querer entrar a una reserva.

Fallas en procesadores AMD y routers DrayTek

Al promediar la tarde, dos investigadores locales dieron una charla sobre cómo explotar una serie de fallos de seguridad que afectan al menos a 500 mil routers de la marca taiwanesa DrayTek. Se trata de un popular modelo de dispositivo muy usado para conectarse a internet.

“La investigación comenzó cuando un cliente sufrió una infección con malware y solicitó ayuda para resolver la situación. Durante la evaluación, se encontró que varios routers DrayTek estaban desactualizados y vulnerables”, explicó a este medio Octavio Gianatiempo, investigador de la empresa de ciberseguridad argentina Faraday. Junto al investigador Gastón Aznarez, además de explicar el problema, demostraron el paso a paso de la explotación.

El fallo es sobre lo que se conoce como dispositivos "edge" de la marca. Se trata de un tipo de hardware “que se encuentra en el límite de una red y actúa como una frontera entre la red local y la red externa”, agrega Aznarez. “Los routers son un ejemplo típico de dispositivos edge y son atractivos para los atacantes porque, al comprometerlos, pueden obtener acceso a la red interna, interceptar y manipular tráfico de red, y lanzar ataques adicionales desde una posición estratégica”, complementó en diálogo con Dark News.

La última charla del día estuvo a cargo de un argentino que descubrió una falla en todos los procesadores de AMD fabricados desde al menos 2006 hasta la actualidad, que brinda más privilegios a un hacker para tener control de un equipo. Enrique Nissim, un ingeniero en sistemas de la UTN, presentó junto a su colega polaco Krzysztof Okupski los resultados del research.

Se trata de un problema en un sector específico del procesador (CPU). Desde que el usuario prende su dispositivo, el CPU ejecuta una serie de instrucciones en un orden determinado: Nissim, que trabaja para la empresa de seguridad IOActive, encontró esta falla leyendo documentación técnica, escribió junto a Okupski el método de explotación (exploit) y lo reportó a AMD. Lo llamaron “SinkClose” y afecta a todos los modelos desde al menos 2006 hasta la fecha.

"Una vez que lo encontré, dejé pasar unos meses hasta que pude demostrarlo y ahí les mandé un reporte, en octubre del año pasado. AMD lo tomó y discutimos el impacto. Al principio se creía que se podía explotar sólo con presencia física, es decir, con el atacante frente al equipo. Pero no: con más investigación, probamos que no hace falta estar delante del equipo para explotarlo", agregó Nissim.

AMD es la principal competidora de Intel en el mercado de los microprocesadores. La charla del cierre del día 2 tuvo un alto contenido técnico que, para el mundo del hardware hacking, implica una contribución significativa en el estudio de vulnerabilidades.

Más información sobre este exploit, en este enlace.

Worldcoin y Banco Galicia piden que los hackeen

Uno de los clásicos de las conferencias de hackers son las competiciones en diversas áreas. Una de ellas tiene que ver con lo que se conoce como bug bounty o caza de vulnerabilidades, donde se abre a un programa para que los asistentes encuentren fallas en los sistemas y obtengan un premio a cambio. Otra, los "CTF" o Capture The Flag, una competencia donde hay que encontrar distintos módulos de información escondidos en diversos desafíos de ciberseguridad y hacking.

Worldcoin (ahora llamada "World"), la fundación que escanea el iris de los ojos para autenticar usuarios, fundada por Sam Altman (creador de ChatGPT), desafió a que hackeen el orbe. Ees uno de los sponsors de esta edición de Ekoparty y generó mucha controversia en Argentina, de donde viene la mayor escaneos del mundo (2 millones de los 6 millones que tienen registrados). Hicieron una competencia llamada "Trick The Orb", donde llaman a que los hackers puedan engañar al orbe en el proceso de registro del iris, y continuará durante el viernes, con 5 mil dólares de premio.

Contó a Dark News Christian Gehmlich, líder del equipo de seguridad ofensiva de Banco Galicia:

Desde el año pasado comenzamos a incursionar en el Bug Bounty, esto de pagarle a hunters o hackers por vulnerabilidades que encuentren en nuestro sistemas. Por el momento es un programa privado, es decir se accede únicamente por invitación, pero ya tenemos cerca de 100 hunters de todo el mundo dentro de nuestro programa.

Durante el segundo día abrieron a un evento de LHE, “Live Hacking Event”: “¿En qué consiste? Los hackers que asistan a la Eko se van a poder anotar y participar durante 2 días en nuestro programa de Bug Bounty. Van a poder interactuar con el equipo de cyber de Galicia y los triagers (personas que analizan los reportes que envían los hunters) de Yes We Hack. Y obviamente esos hallazgos válidos van a ser remunerados económicamente”, contó. Durante el jueves, fue uno de los CTF más concurridos, con mucha concurrencia de hackers que lograron incluso hacer algunos descubrimientos.

“Consideramos que se trata de una estrategia disruptiva que nos ayuda a mejorar aún más la postura de seguridad de nuestros sistemas”, cerró.

Red Team vs. Blue Team: ofensiva y defensa

En Ekoparty hay “villages”, espacios específicos para distintos conocimientos dentro del hacking. Este año, la Red Team Village y el BlueSpace se encontraron uno al lado del otro, con diferentes propuestas pero por sobre todo CTFs.

“Hicimos dos CTF, un juego de rol de Incident Response, charlas, workshops y hasta un escape room virtual y otro presencial. Además, tenemos algunos sorteos (entradas y cositas preparadas por un sponsor)”, contaron desde el staff de BlueSpace Village, donde también hay juegos de mesa y golosinas para atraer a los asistentes.

Del otro lado, los de seguridad ofensiva, el Red Team, organizaron 24 charlas y 8 workshops. “Vinieron speakers de todo LATAM, particularmente Chile, Colombia, Costa Rica, Ecuador, Perú, Uruguay y Argentina y hasta proyectamos películas de culto todos los mediodías”, contó Javier Antúnez, uno de los organizadores del Red Team Village.

Otras villas que organizaron competencias fueron la Bug Bounty Village, el núcleo de esta práctica de buscar vulnerabilidades para reportaralas y competir por premios, y la Cyberfinance Village, también organizada por Gehmlich y por Sebastián Wilke: “Es un village donde tratamos temas relacionados a ciberseguridad y prevención de fraude en entornos financieros. Este año tenemos 10 charlas y wokrshops, actividades y juegos en el stand, armamos charlas sobre IA y fraude, robo de identidad con deepfakes, malware bancario hasta un mini workshop sobre el clonado de las tarjetas”, contaron a este medio.

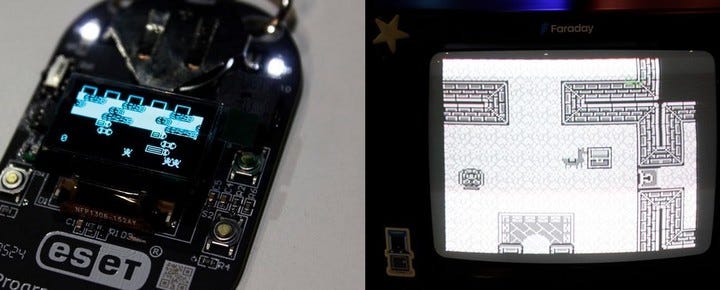

Otras competencias fueron organizadas por las marcas que están presentes en Ekoparty, como ESET que hizo una competencia con un “badge” de premio con un pequeño juego retro, el Frogger. Otra empresa de ciberseguridad, en este caso argentina, Faraday, hizo una competencia de hacking con un juego estilo Game Boy como premio.

Ekoparty continúa el viernes 15 de noviembre con más charlas, talleres y conferencias. Más información, en este enlace.

Este newsletter fue escrito por un humano. Para cualquier comentario, corrección o sugerencia de cobertura de temas, podés responder este mail. Se acepta (y agradece) todo tipo de feedback.