Por qué no deberías cargar tu teléfono en un puerto USB de un aeropuerto

El FBI alertó -otra vez- sobre las "charging stations" públicas, Windows arregla un zero day, ransomware a MSI y cómo ataca Ramnit, la botnet más popular de América Latina.

SecOps es un resumen semanal de noticias de seguridad informática. Los temas están seleccionados por Juan Brodersen según estos criterios de edición.

7>14

abr

🔌 Qué es el “juice jacking”: detrás del aviso del FBI

El FBI lanzó esta semana una advertencia que no es nueva: no conectar teléfonos a las estaciones de carga de los aeropuertos, hoteles y shoppings. No se refieren a los enchufes tradicionales, sino a los puertos USB de carga que se conectan directo sin pasar por el cargador del dispositivo.

Esto es para evitar lo que se conoce como juice jacking: un tipo de ataque mediante el cual un actor malicioso usa un puerto para instalar malware o robar datos de un tercero.

SecOps consultó sobre esta metodología a Luis Ángel Ramírez Mendoza, ingeniero de hardware de seguridad de BCA LTD, una compañía que fabrica hardware ofensivo:

“El juice hacking es una técnica utilizada por ciberdelincuentes para manipular dispositivos en forma maliciosa aprovechando una conexión USB, ya que este estándar permite no sólo la transmisión eléctrica sino también de datos. Un actor malintencionado podría alterar cualquier dispositivo que utilice este estándar (como un cargador portátil o una estación de carga) para que actúe como un HID (Human Interface Device) e interactúe con los aparatos conectados, todo esto sin alterar el normal funcionamiento del dispositivo infectado”

Es cierto que hay diversas aclaraciones para hacer: en primer lugar, que no hay un evento concreto por el cual el FBI haya posteado esta información. Es decir, recirculó contenido viejo que ya había subido a sus redes sociales en otra ocasión.

En segundo término, que este problema se puede evitar de una manera muy simple: llevando un cargador de corriente encima (algo que no sería poco común en situación de hotel o aeropuerto). También hay cables que llevan sólo corriente y no datos, que evitan este problema. Es más: Slate salió a traer calma ante lo que fue un aluvión de medios que levantaron la noticia.

Pero sí es cierto que el método existe y está probado que se puede robar información personal de esta manera, con casos concretos y consecuencias graves para las víctimas.

“Las consecuencias son varias: robo de datos, instalación de malware, ataques incapacitantes (a la USB Killer). Este ataque puede llevarse a cabo casi en cualquier dispositivo, lo que lo hace especialmente peligroso. En Birmingham Cyber Arms LTD hemos desarrollado prototipos adaptados para teclados, parlantes e incluso cargadores portátiles, pero tranquilamente podrían funcionar con mínimos cambios en mouses, joysticks, lámparas o lo que puedas imaginar”

Como sea, un tipo de protección como un condón USB (sí, se llama así) puede solucionar este problema, aunque para cualquier persona normal que tiene un teléfono celular, probablemente estos sean los consejos más útiles:

1. Evitar conectar tu teléfono en estaciones públicas

2. Utilizar cargadores portátiles propios (para garantizarse que no estén alterados)

3. No utilizar laptop o PC de otras personas para cargar tu dispositivo

El juice jacking se suma así a una lista de conexiones y puertos ajenos para estar atentos, como las redes públicas de WiFi, a las cuales los expertos insisten en que no es la mejor idea conectarse.

🪟 Windows parchea una vulnerabilidad zero-day

Microsoft parcheó una vulnerabilidad zero-day en su sistema de registro de archivos (Common Log File System, CLFS) que estaba siendo aprovechada por actores de amenazas del ransomware Nokoyawa.

Las vulnerabilidades zero-day son fallas de seguridad que los propios desarrolladores no detectan y, por lo tanto, que no tienen parche al momento de su descubrimiento. Algunos especialistas se dedican específicamente a cazarlas (en este caso, Microsoft reconoció a oct0xor, un exhacker de consolas que hoy trabaja en Kaspersky).

En este caso es la CVE-2023-28252 que escala privilegios, afecta a todas las versiones compatibles de servidores y clientes de Windows y, una vez ejecutado, permite al atacante obtener privilegios y comprometer completamente los sistemas.

Microsoft lo arregló en su martes de parches, junto a otras 97 fallas, por lo que es urgente actualizar para los usuarios del sistema operativo más popular del mundo.

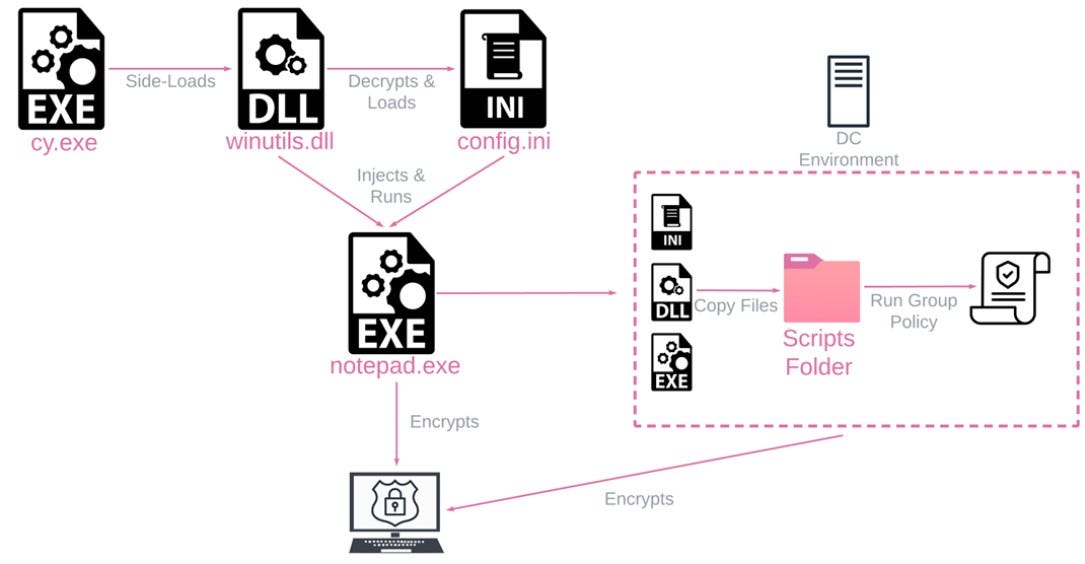

🔍 Nuevo ransomware: Rorschach, “inédito y el más rápido de todos”

CheckPoint Research detectó una nueva cepa de ransomware y la calificó como “la más rápida de todas” por su velocidad de encriptado de datos: Rorschach.

Esta nueva amenaza:

Parece ser única y no comparte superposiciones que puedan atribuirlo fácilmente a cualquier cepa de ransomware conocida

Es altamente personalizable y contiene características técnicamente distintas, además de ser uno de los ransomware más rápidos observados

Crea automáticamente una política de grupo y se propaga a otras máquinas dentro del dominio. En el pasado, se vinculó una funcionalidad similar a la de LockBit 2.0

A diferencia de otros casos de ransomware, el actor de amenazas no se escondió detrás de ningún alias y parece no estar afiliado a ninguno de los grupos conocidos, sostiene la compañía de ciberseguridad.

El nombre responde a una curiosidad: “Cada persona que examinó el ransomware vio algo un poco diferente, lo que nos llevó a nombrarlo en honor a la famosa prueba psicológica: Rorschach Ransomware”, explicó CheckPoint.

🐉 MSI sufre un ataque de ransomware

El gigante taiwanés de hardware informático MSI sufrió un ataque de ransomware por parte del grupo Money Message, fundado hace relativamente poco. MSI fabrica componentes de PC como fuentes de alimentación, placas madre y de video.

El grupo pide un rescate de 4 millones de dólares y afirma haber robado código fuente y bases de datos como parte de los 1.5 TB de información extraída de la empresa.

Como medida de seguridad, la compañía llamó a los usuarios a suspender actualizaciones en el firmware, ya que esto podría ser aprovechado por actores maliciosos para instalar diversos malwares y ganar control de los equipos.

El grupo Money Message fue analizado por la compañía Cyble, que señala que el cártel “utiliza una doble técnica de extorsión para dirigirse a sus víctimas, que consiste en exfiltrar los datos de la víctima antes de cifrarlos y en caso de que no haya pago suben los datos a su sitio, si no se paga el rescate”. Casi como cualquier otro grupo de ransomware.

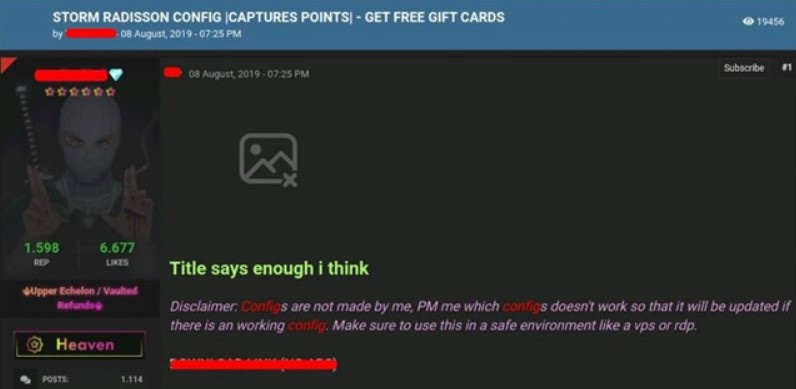

🛫 Análisis: el mercado negro de los puntos de las aerolíneas

CheckPoint publicó esta semana otro reporte interesante. Se trata de un análisis de un mercado negro que llega poco a los titulares, pero que está creciendo: el de los sistemas de puntos de las aerolíneas.

Las millas que se acumulan en el mercado aeronáutico al viajar se pueden intercambiar por pasajes o, en muchos casos, comprar y vender para acceder a ofertas y beneficios, como descuentos en hoteles. Al robar credenciales (usuario y contraseña), los atacantes emplean diversas técnicas para crear un mercado ilegal y paralelo al oficial.

Explican los investigadores:

“Uno de los métodos que utilizan los ciberdelincuentes es ofrecer credenciales robadas de cuentas de hoteles y aerolíneas que han acumulado recompensas o puntos de vuelo. Estos usuarios y contraseñas se ofrecen de forma gratuita o a la venta en los foros piratas de la dark web. Los ciberdelincuentes también usan una herramienta de fuerza bruta para robar cuentas de Radisson Hotel con el objetivo final de acceder a cuentas con puntos de recompensa o tarjetas de pago vinculadas”

Entre los casos más vistos se encuentran las aerolíneas norteamericanas Delta y American Airlines. Incluso cadena hotelera Marriott se vio comprometida.

“Otra táctica es la creación de ‘agencias de viajes’ en los mercados clandestinos rusos. Estas agencias ofrecen tickets de avión y reservas de hotel a precios con un descuento del 45-50%. Sin embargo, estas ofertas se solicitan utilizando cuentas robadas de hoteles, aerolíneas y otros sitios web relacionados con viajes. También hay dos ejemplos de phishing (Vietnam Airlines) y spam malicioso (SouthWest) que se hacen pasar por aerolíneas”

El informe completo se puede leer en este enlace.

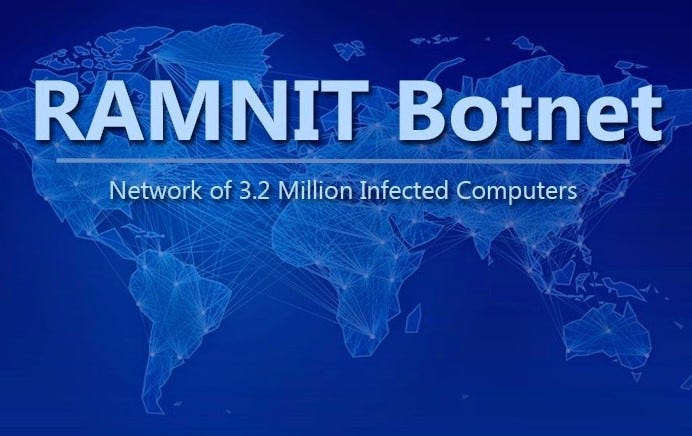

🤖 Así ataca la botnet más detectada en América Latina: Ramnit

ESET publicó esta semana un informe sobre la botnet Ramnit, una red de computadoras infectadas que trabajan de manera automatizada para atacar a un tercero (mediante un DDoS o para impulsar campañas en redes sociales, por ejemplo).

La particularidad de Ramnit es que es en la actualidad una de las cuatro amenazas con mayor actividad en América Latina con más de 180 mil detecciones durante los primeros tres meses de 2023.

Explica Martina López, Investigadora de Seguridad Informática de ESET Latinoamérica:

“Ramnit es conocida en la década de 2010 por a su alta capacidad de infección y propagación. Aunque su actividad disminuyó luego del desmantelamiento de su infraestructura en 2015, un año después comenzó a recuperarse y no solo volvió a ubicarse en el top 5 de troyanos en el mercado, sino que su actividad se ha mantenido hasta ahora”

Su capacidad para infectar dispositivos y propagarse rápidamente, así como la sofisticación de las técnicas que implementa, la convierten en una de las botnets más riesgosas y persistentes de la actualidad. Se propaga a través de la descarga de archivos maliciosos que son distribuidos a través de correos falsos, así como sitios fraudulentos o comprometidos.

Una vez instalado en el sistema, Ramnit se configura para ejecutarse siempre al inicio de Windows mediante la modificación de las claves de registro. Luego, recorre el sistema buscando robar credenciales bancarias, contraseñas y otra información financiera valiosa.

Entre los síntomas de infección más comunes están:

Rendimiento lento del sistema: El malware Ramnit puede ralentizar el rendimiento del equipo al usar sus recursos

Cambios en la página de inicio del navegador: Si la página de inicio del navegador se cambia a un sitio web desconocido, puede ser una señal de infección

Comportamiento inusual del sistema: Si el equipo comienza a actuar de manera inusual, como abrir y cerrar programas automáticamente en el arranque o durante el funcionamiento, o no permite acceder a ciertas piezas de software, puede ser una señal de que el sistema ha sido comprometido

Archivos desaparecidos o modificados: Este código malicioso puede robar información personal, como contraseñas o datos de tarjetas de crédito, y también puede modificar o eliminar archivos

Errores o mensajes de error inesperados: Si surgen mensajes de error o solicitudes de acceso o modificación, sean reales o falsas, puede ser una señal de un comportamiento inusual y sospechoso

🔗 Más info

OpenAI abre un programa de bug bounty

Esconden Redline Stealer en ChatGPT

Apple arregla zero-days en iPhones e iPads antiguos

Fortinet comunica más vulnerabilidades y sus parches

Android detecta y arregla más vulnerabilidades

Nuevas estafas y bugs en el mundo cripto

Play sigue encriptando dependencias públicas: Palo Alto County Sheriff

Más de un millón de sitios de WordPress, infectados por una campaña de malware